本文深入解析了IPsec VPN的配置实现,从基础原理到实际操作,全面阐述了如何建立安全、高效的网络连接。通过详细步骤解析,帮助读者掌握IPsec VPN的配置技巧,确保网络安全稳定。

在互联网技术迅猛发展的今天,网络安全问题愈发凸显,为了确保数据传输的安全,IPsec VPN技术应运而生,本文将深入解析IPsec VPN的配置与实施过程,助您轻松构建一个安全、高效的网络环境。

IPsec VPN概述

IPsec(Internet Protocol Security),即互联网协议安全,是一种在网络层提供数据包安全性的协议,它主要用于确保IP数据包的完整性、机密性和身份验证,通过在IP层实现加密和认证,保障数据在传输过程中的安全,基于IPsec协议构建的虚拟专用网络(VPN)能够实现远程访问和分支机构间的互联等功能。

IPsec VPN配置实施步骤

1. 选择IPsec VPN设备

需要选择一台支持IPsec VPN功能的设备,如防火墙、路由器或VPN终端等,确保所选设备满足以下条件:

- 支持IPsec VPN协议;

- 支持至少一种加密算法(如AES、3DES等);

- 支持至少一种认证算法(如SHA-1、MD5等)。

2. 配置IPsec VPN设备

以下以某款支持IPsec VPN的防火墙为例,展示配置步骤:

- 登录防火墙设备,进入配置界面;

- 创建IPsec VPN策略,包括以下内容:

- 选择加密算法和认证算法;

- 设置预共享密钥(PSK)或证书;

- 配置内外网IP地址;

- 设置会话超时时间;

- 选择VPN连接类型(如点对点、多点等)。

- 创建IPsec VPN隧道,包括以下内容:

- 选择隧道类型(如GRE、IKEv2等);

- 设置隧道内外网IP地址;

- 设置隧道描述;

- 选择隧道加密算法和认证算法。

- 配置NAT(网络地址转换)或PAT(端口地址转换)规则,以确保VPN连接的正常运作。

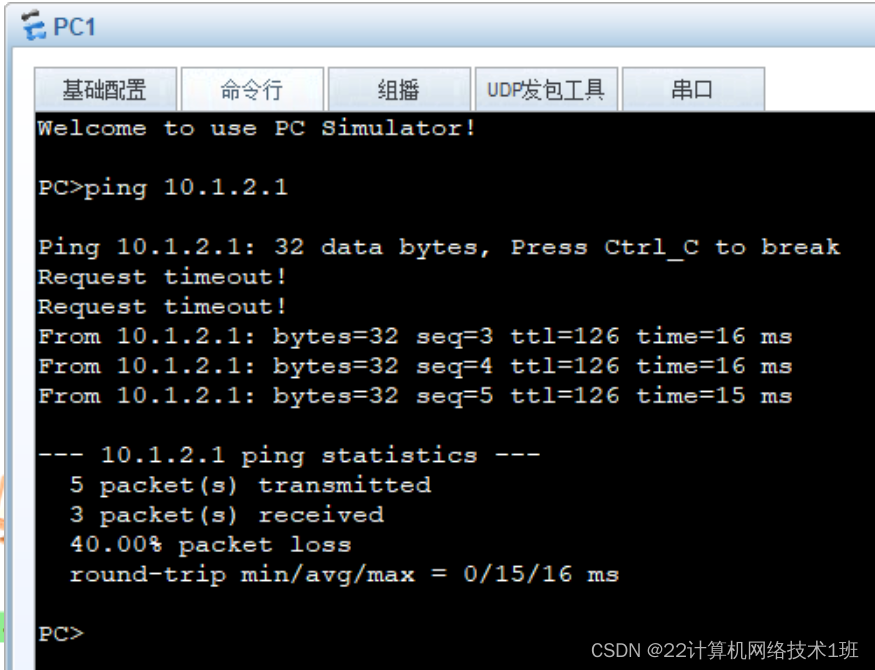

3. 验证IPsec VPN连接

配置完成后,进行以下验证:

- 检查IPsec VPN设备状态,确保隧道建立成功;

- 测试VPN连接,确保数据传输安全、稳定;

- 检查日志,确认IPsec VPN连接状态。

IPsec VPN配置要点

1. 选择合适的加密算法和认证算法,以确保数据传输的安全性;

2. 在设置预共享密钥或证书时,确保其安全性,防止泄露;

3. 定期更新IPsec VPN设备的固件,修复已知漏洞;

4. 对IPsec VPN连接进行监控,及时发现并处理异常情况。

IPsec VPN技术为网络安全提供了坚实的保障,通过本文的详细解析,相信您已掌握了IPsec VPN的配置方法,在实际应用中,请根据自身需求选择合适的配置方案,确保网络连接的安全与高效。