IPsec VPN通过加密与认证,保障网络通信安全。它通过封装、加密、认证等机制,确保数据传输过程中不被窃听、篡改,实现远程访问与内部网络的安全连接。IPsec VPN是保障企业、个人网络安全的守护者,广泛应用于远程办公、数据传输等领域。

在互联网技术飞速发展的今天,网络安全问题愈发突出,为了确保数据传输的安全,虚拟专用网络(VPN)技术应运而生,IPsec VPN凭借其高效、可靠的安全性能,成为了企业和个人用户的首选,本文将深入剖析IPsec VPN的工作原理,帮助读者全面了解其如何确保通信安全。

IPsec VPN简介

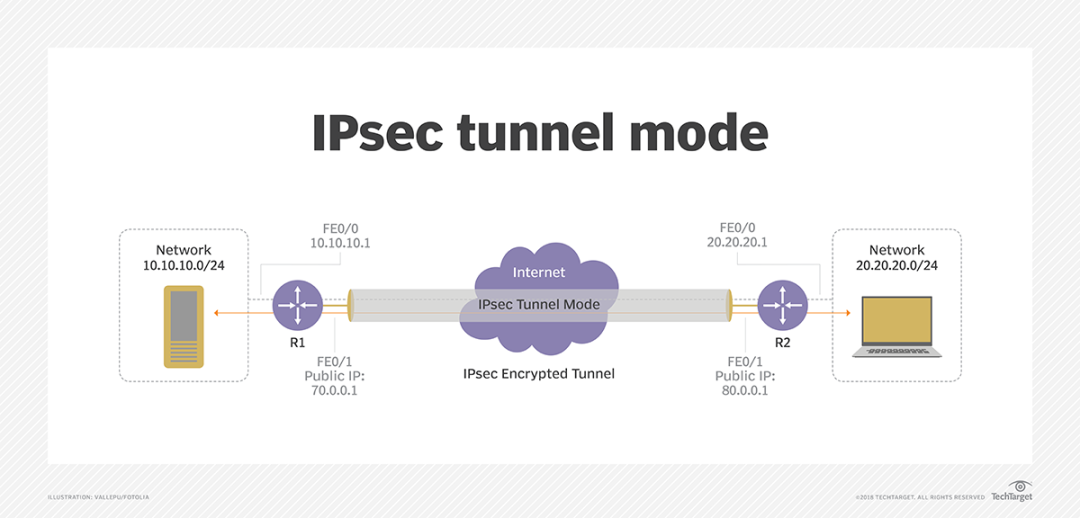

IPsec(Internet Protocol Security)是一种网络层安全协议,旨在为IP网络中的数据传输提供安全保障,它能够为IP数据包提供加密、认证和完整性保护,从而确保数据在传输过程中的安全性,IPsec VPN通过运用IPsec协议构建虚拟专用网络,实现远程用户与内部网络之间的安全连接。

IPsec VPN工作原理

1. 密钥交换

IPsec VPN首先需要进行密钥交换,以确保通信双方能够使用相同的密钥进行加密和解密,常用的密钥交换协议包括IKE(Internet Key Exchange)和Oakley等,以下是IKE协议的基本流程:

- 发起方发送一个初始消息,包含自身的身份信息和所支持的加密算法、密钥交换协议等信息。

- 响应方收到初始消息后,选择一种加密算法和密钥交换协议,并生成一个随机密钥,发送给发起方。

- 发起方收到响应方的信息后,使用同样的加密算法和密钥交换协议,生成另一个随机密钥,并使用之前收到的响应方信息加密这个密钥,发送回响应方。

- 响应方收到加密的密钥后,使用之前的随机密钥解密,得到发起方的密钥,完成密钥交换。

2. 加密与解密

在密钥交换完成后,通信双方可以使用共同的密钥进行加密和解密,IPsec VPN支持多种加密算法,如AES(高级加密标准)、3DES(三重数据加密标准)等,以下是加密和解密的基本流程:

- 发送方在发送数据前,使用加密算法和密钥对数据进行加密,生成加密后的数据包。

- 接收方收到加密后的数据包后,使用相同的加密算法和密钥对数据包进行解密,恢复原始数据。

3. 认证与完整性保护

IPsec VPN在加密数据的同时,还提供了认证和完整性保护功能,认证确保数据包的来源是合法的,而完整性保护确保数据在传输过程中未被篡改。

- 认证:IPsec VPN使用HMAC(基于哈希的消息认证码)等算法对数据包进行认证,发送方在数据包中加入认证信息,接收方收到数据包后,使用相同的算法对认证信息进行验证。

- 完整性保护:IPsec VPN使用安全哈希算法(如SHA-256)对数据包进行完整性校验,发送方在数据包中加入校验值,接收方收到数据包后,使用相同的算法对校验值进行验证。

IPsec VPN的优势

1. 安全性高:IPsec VPN提供加密、认证和完整性保护,确保数据在传输过程中的安全性。

2. 透明性好:IPsec VPN对用户和应用透明,无需修改现有网络架构和应用程序。

3. 可扩展性强:IPsec VPN支持大规模部署,适用于不同规模的网络环境。

4. 支持多种协议:IPsec VPN支持多种加密算法和密钥交换协议,满足不同安全需求。

IPsec VPN作为一种高效、可靠的安全通信技术,在保障网络安全方面发挥着重要作用,了解其工作原理,有助于我们更好地应用IPsec VPN技术,确保数据传输的安全性。