IPsec VPN建立过程详解,通过协商安全协议、交换密钥和建立安全隧道,构建起加密的网络安全连接。本文深入解析了IPsec VPN的各个环节,确保数据传输的安全性,为读者提供构建安全连接的实践指导。

在互联网技术飞速发展的今天,网络安全问题变得愈发重要,为了确保数据传输的安全性,IPsec VPN(Internet Protocol Security Virtual Private Network)应运而生,本文将深入解析IPsec VPN的建立过程,旨在帮助读者全面掌握这一安全连接的构建技巧。

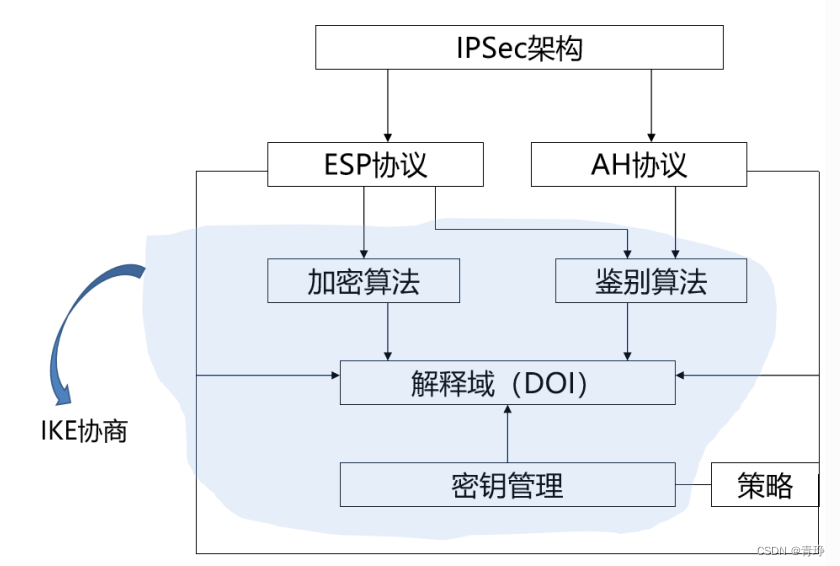

IPsec VPN概览

IPsec VPN是一种基于IP协议的安全隧道技术,旨在为数据传输提供加密和认证服务,它在企业、政府部门、远程办公等领域得到广泛应用,以保障数据传输的安全性。

IPsec VPN建立流程

1. 配置VPN设备

在建立IPsec VPN之前,需要配置参与通信的设备,包括防火墙、路由器、VPN终端等,以下是配置步骤:

- 配置设备IP地址:为参与VPN通信的设备分配静态或动态IP地址。

- 配置安全策略:设置允许或拒绝VPN通信的安全策略,包括源地址、目的地址、端口号等。

- 配置加密算法:选择合适的加密算法,如AES、3DES等,以保障数据传输的安全性。

- 配置认证方式:选择合适的认证方式,如预共享密钥、证书等,以验证通信双方的合法性。

2. 配置IPsec协议

在配置好VPN设备后,需要配置IPsec协议,实现安全隧道,以下是配置步骤:

- 选择IPsec协议版本:目前,IPsec协议主要有IPv4和IPv6两种版本,根据实际情况选择合适的版本。

- 配置加密算法:与设备配置一致,选择合适的加密算法。

- 配置认证算法:与设备配置一致,选择合适的认证算法。

- 配置安全关联(SA):安全关联是IPsec通信的基础,包括源地址、目的地址、端口号、加密算法、认证算法等,配置SA时,需确保双方设备上的SA信息一致。

3. 配置密钥交换

密钥交换是IPsec VPN通信的关键环节,以下是密钥交换配置步骤:

- 选择密钥交换协议:目前,常见的密钥交换协议有IKE(Internet Key Exchange)和ISAKMP(Internet Security Association and Key Management Protocol)。

- 配置预共享密钥:双方设备需要共享一个预共享密钥,用于加密密钥交换过程中的通信。

- 配置证书:若使用证书进行认证,则需要配置相应的证书。

4. 测试IPsec VPN连接

配置完成后,需测试IPsec VPN连接是否正常,以下是测试步骤:

- 在VPN客户端上尝试连接到VPN服务器。

- 使用ping命令测试VPN连接是否成功。

- 尝试访问远程网络资源,验证VPN连接是否正常。

IPsec VPN是一种安全可靠的通信方式,其建立过程包括配置VPN设备、配置IPsec协议、配置密钥交换和测试连接等环节,通过本文的详细解析,相信您已经对IPsec VPN的建立过程有了深入的了解,在实际应用中,根据需求选择合适的配置方案,确保数据传输的安全性。