深度解析VPN工作流程,包括数据加密、数据封装、数据传输、解封数据等步骤,确保用户在网络中的安全连接。通过分析加密技术、隧道协议和网络层操作,揭示VPN如何保护隐私、匿名访问和突破网络限制。

在互联网日益普及的今天,网络安全问题愈发突出,VPN(虚拟私人网络)凭借其卓越的数据加密与隐私防护功能,已成为现代网络环境中的关键安全工具,本文将详细剖析VPN的工作机制,从数据加密到安全连接的全过程,旨在帮助读者深入理解VPN的核心工作原理。

VPN概述

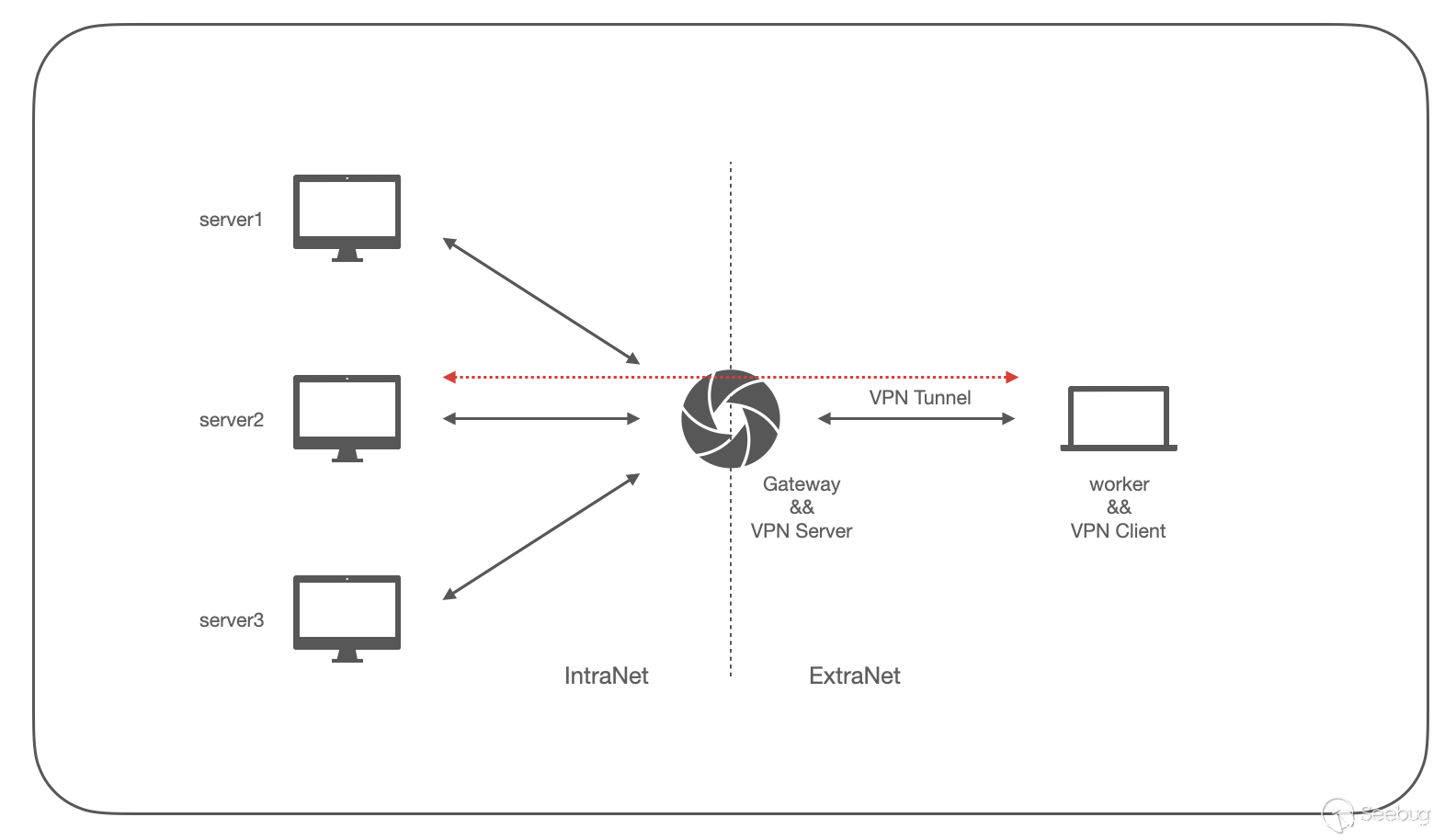

VPN,全称为虚拟私人网络,是一种通过公共网络(例如互联网)构建专用网络的技术,它允许用户的设备连接至一个远端服务器,并利用加密技术保障数据传输的安全性,VPN在企业和个人网络中得到了广泛应用,旨在确保数据传输的安全与用户隐私的保护。

VPN的工作机制

1. 连接建立

(1)用户需选择合适的VPN服务提供商,并下载安装VPN客户端。

(2)在客户端输入相应的账号和密码,与VPN服务器建立连接。

(3)VPN客户端与服务器通过TCP连接建立稳定的传输通道。

2. 加密数据

(1)VPN客户端对即将传输的数据进行加密,常用的加密算法包括AES、RSA等。

(2)加密后的数据通过建立的TCP连接发送至VPN服务器。

3. 服务器处理

(1)VPN服务器接收加密数据,并对其进行解密处理。

(2)服务器将解密后的数据转发至目标服务器。

4. 目标服务器响应

(1)目标服务器接收VPN服务器转发的数据,进行处理。

(2)处理完毕后,目标服务器将响应数据发送回VPN服务器。

5. 服务器加密响应

(1)VPN服务器对目标服务器的响应数据进行加密。

(2)加密后的数据通过TCP连接发送回VPN客户端。

6. 客户端解密数据

(1)VPN客户端接收加密的响应数据。

(2)客户端对数据解密,获取目标服务器的响应信息。

(3)客户端将解密后的数据展示给用户。

VPN的显著优势

1. 数据加密:VPN利用多种加密算法,确保数据传输的安全性。

2. 隐私保护:VPN隐藏用户的真实IP地址,有效保护用户隐私。

3. 稳定连接:VPN采用TCP连接,保障数据传输的稳定性。

4. 速度提升:全球分布的VPN服务器,用户可挑选最适合自己的服务器,提升网络速度。

5. 多平台支持:VPN客户端支持多种操作系统和设备,使用便捷。

VPN的工作流程虽然复杂,但通过加密、解密、转发等步骤,确保了数据传输的安全与隐私,在当前网络安全形势日益严峻的背景下,了解VPN的工作流程对于保护个人和企业信息安全至关重要,本文旨在帮助读者全面掌握VPN的工作原理,增强网络安全意识。