深入解析VPN源代码,揭示其工作原理及安全性。本文详细探讨了VPN如何实现数据加密、隧道建立和协议转换,并分析其安全性风险及防护措施,为读者提供全面了解VPN技术的视角。

1、[VPN工作原理](#id1)

2、[VPN源代码解析](#id2)

3、[VPN安全性评估](#id3)

图片展示:

随着互联网的广泛应用,网络安全问题日益受到关注,VPN(Virtual Private Network,虚拟私人网络)作为保护用户隐私和数据安全的重要工具,其重要性与日俱增,本文将从VPN源代码的视角出发,深入探讨其工作原理和安全性,以助读者全面了解VPN技术。

VPN工作原理

1、加密传输:

VPN采用加密技术对用户数据进行加密,确保数据在传输过程中的安全,常用的加密算法包括AES、DES、3DES等。

2、隧道技术:

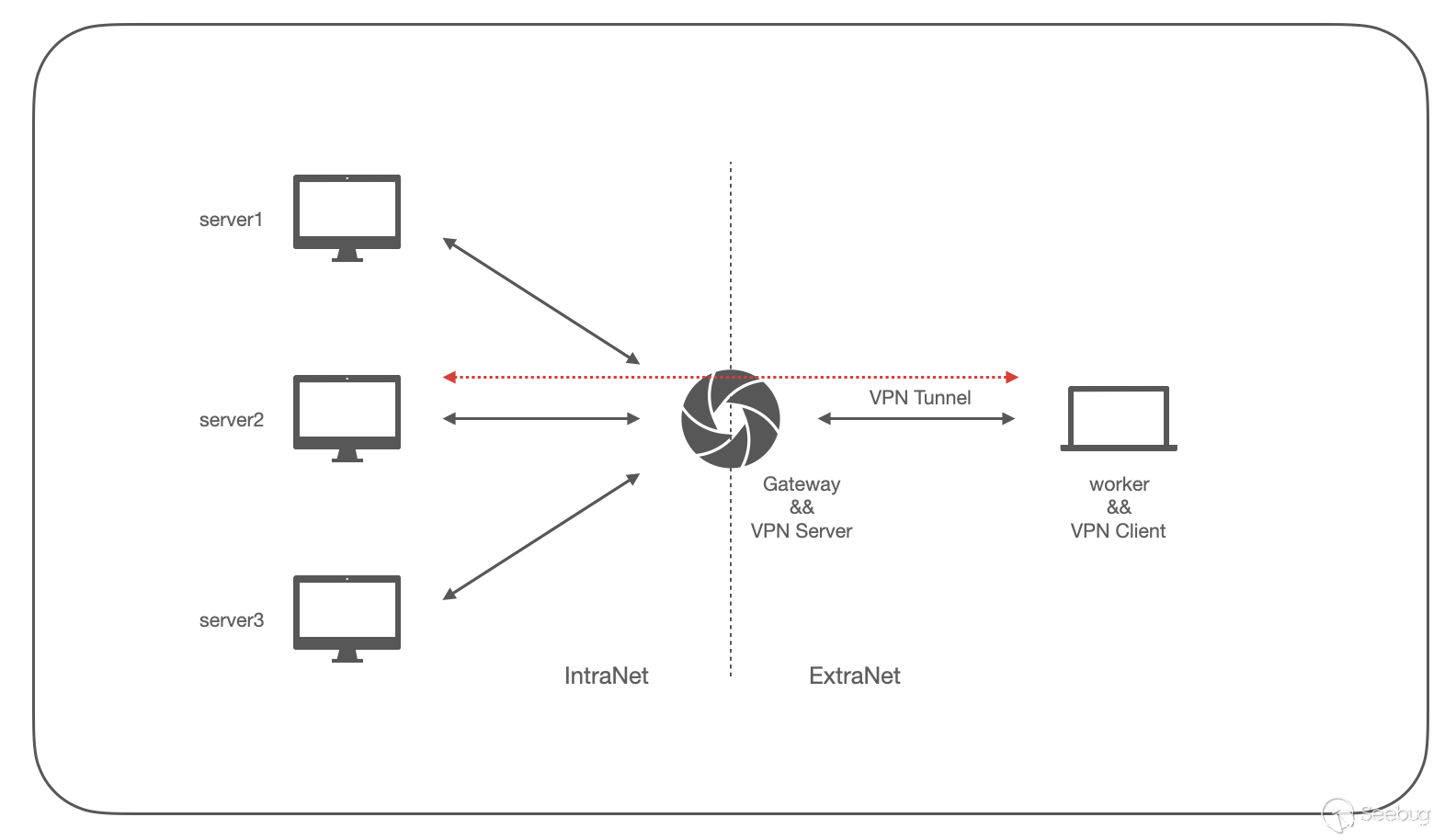

VPN通过隧道技术将用户数据封装成数据包,通过公共网络进行传输,常见的隧道协议有PPTP、L2TP/IPsec、SSL等。

3、网络地址转换(NAT)穿透:

由于VPN服务器通常位于不同的地理位置,用户需通过NAT设备接入互联网,VPN通过NAT穿透技术实现与VPN服务器的通信。

4、IP地址隐藏:

VPN为用户分配新的IP地址,隐藏其真实IP地址,从而保护用户隐私。

VPN源代码解析

1、加密模块:

负责实现数据的加密和解密,常见的加密算法通常以库的形式存在于源代码中,如OpenSSL、GnuTLS等。

2、隧道模块:

负责实现数据封装、解封装以及隧道协议的协商,不同VPN协议的隧道模块实现方式各异,如PPTP、L2TP/IPsec等。

3、NAT穿透模块:

负责实现用户与VPN服务器之间的通信,常见的NAT穿透技术有STUN、TURN、UPnP等。

4、用户界面模块:

负责与用户交互,提供配置、连接、断开等功能,常见的用户界面实现方式有图形界面、命令行界面等。

VPN安全性评估

1、加密算法安全性:

VPN的安全性在很大程度上取决于加密算法的强度,选择合适的加密算法对于保障VPN的安全性至关重要。

2、隧道协议安全性:

不同的隧道协议具有不同的安全性,L2TP/IPsec相较于PPTP,具有更高的安全性。

3、NAT穿透安全性:

NAT穿透技术虽然实现了用户与VPN服务器之间的通信,但也可能成为攻击者攻击的目标,选择可靠的NAT穿透技术对于保障VPN安全性至关重要。

4、用户认证与授权:

VPN需要实现用户认证与授权机制,确保只有合法用户才能访问VPN服务。

通过VPN源代码的分析,我们不仅了解了VPN的工作原理,还对VPN的安全性有了更深入的认识,在选择VPN产品时,应关注其加密算法、隧道协议、NAT穿透技术以及用户认证与授权等方面,以确保VPN的安全性,用户在使用VPN时应遵守相关法律法规,保护个人隐私和数据安全。

随着互联网技术的不断发展,VPN技术也在不断更新,源代码将更加注重安全性、易用性和兼容性,本文旨在帮助读者全面了解VPN技术,为选择合适的VPN产品提供参考。