本文深入探讨了VPN在网络拓扑中的应用与优化策略。文章首先分析了VPN在网络通信中的重要作用,随后提出了针对不同网络环境下的优化方法,包括提升连接速度、增强数据安全性以及提高网络稳定性。还讨论了VPN在跨区域业务部署中的实际应用案例,为读者提供了实用参考。

1、[VPN在网络拓扑中的应用](#id1)

2、[VPN在网络拓扑中的优化策略](#id2)

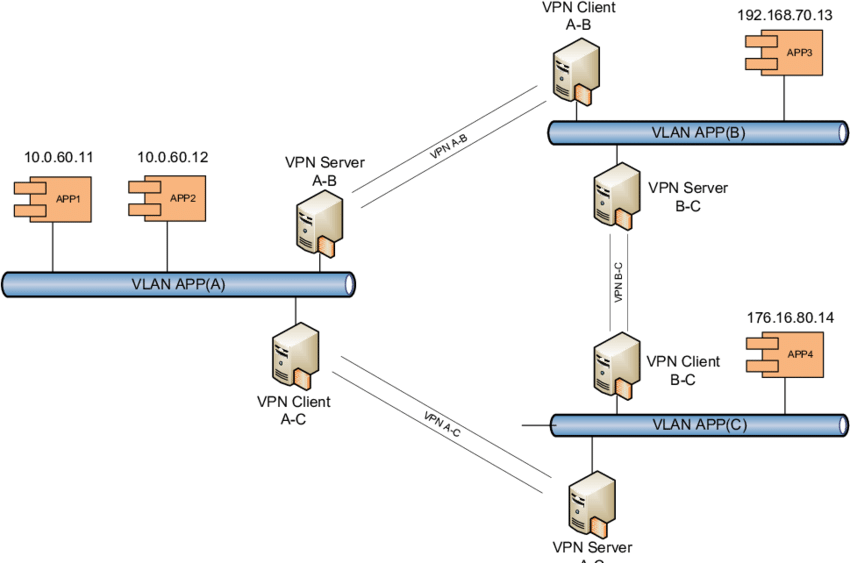

图片展示:

随着互联网技术的飞速发展,人们对网络的需求持续增长,网络安全问题亦日益突出,VPN(虚拟私人网络)作为一种关键的网络安全技术,其在网络拓扑中的应用范围不断扩大,本文旨在深入剖析VPN在网络拓扑中的应用与优化策略,以期为中国网络安全建设提供有益的借鉴。

VPN在网络拓扑中的应用

1、远程接入:

VPN技术能够在不同地理位置之间搭建安全的连接,允许员工远程接入公司内部网络,进行日常工作,这不仅提升了工作效率,也有效降低了企业的运营成本。

2、安全传输:

通过采用加密技术,VPN确保了数据在传输过程中的安全性,有效防止数据被窃取或篡改,在网络拓扑中,VPN可以连接企业内部网络与外部网络,如合作伙伴、供应商等,从而保障数据传输的安全。

3、隧道技术:

VPN利用隧道技术,将内部网络的数据封装在外部网络的数据包中,实现数据的传输,在网络拓扑中,隧道技术可以连接地理位置分散的分支机构,形成一个统一的内部网络。

4、防火墙策略:

VPN可与防火墙协同工作,实现对网络流量的有效管理,在网络拓扑中,通过配置VPN防火墙策略,可以防止非法访问和攻击,提升网络安全性能。

VPN在网络拓扑中的优化策略

1、选择合适的VPN协议:

目前,常见的VPN协议包括PPTP、L2TP/IPsec、IKEv2等,选择时需考虑以下因素:

安全性: PPTP安全性较低,而L2TP/IPsec和IKEv2则安全性更高。

兼容性: PPTP兼容性较好,但L2TP/IPsec和IKEv2可能在某些老旧设备上存在兼容性问题。

性能: PPTP性能较好,但L2TP/IPsec和IKEv2在加密过程中可能会降低传输速度。

2、合理配置VPN隧道:

选择隧道类型: 点对点隧道(PPTP)和站点到站点隧道(L2TP/IPsec、IKEv2)。

优化隧道参数: 如隧道超时、数据包大小等。

设置隧道策略: 根据实际需求,设置允许或禁止的数据包类型、源地址、目的地址等。

3、防火墙与VPN结合:

设置防火墙规则: 允许VPN隧道通过,同时禁止其他非法访问。

配置VPN防火墙策略: 根据业务需求,设置相应的访问控制策略。

4、VPN性能优化:

选择合适的VPN服务器: 确保服务器性能满足业务需求,避免因服务器性能不足导致VPN连接不稳定。

优化网络环境: 确保VPN隧道所经过的网络环境稳定,降低网络延迟。

使用负载均衡: 将VPN连接分散到多个服务器,提高整体性能。

VPN技术在网络拓扑中的应用日益广泛,为网络安全提供了强有力的保障,通过深入了解VPN在网络拓扑中的应用与优化,有助于提升网络安全性能,降低企业运营成本,在未来,我们将继续探索VPN技术的应用,为我国网络安全建设贡献力量。