本文深入解析了IPsec VPN隧道技术,详细阐述了其在构建安全可靠数据传输桥梁中的重要作用。通过分析IPsec VPN的工作原理、安全机制及部署方法,为读者提供全面了解和实际操作指导。

在信息化的今天,数据安全和隐私保护成为企业和个人关注的焦点,IPsec VPN隧道作为一种高效且安全的数据传输方式,在远程接入、数据中心互联等多个领域扮演着关键角色,本文将深入探讨IPsec VPN隧道的工作机制、配置步骤以及其在实际应用中的诸多优势。

IPsec VPN隧道概述

IPsec(互联网协议安全)是一种网络协议,旨在保障IP数据包在传输过程中的安全性,它通过加密、认证和完整性保护等技术,确保数据传输的机密性、完整性和抗抵赖性,VPN(虚拟专用网络)则是在公共网络基础设施上构建的虚拟专用网络,它通过加密技术为用户提供一个安全的通信环境。

IPsec VPN隧道是利用IPsec协议在两个网络设备之间创建的安全通道,用于实现数据的安全传输,它能够将两个或多个网络连接起来,构建一个虚拟的私有网络,使用户能够从远程位置安全访问企业内部资源。

IPsec VPN隧道运作机制解析

1. 加密算法:IPsec VPN隧道采用对称加密算法,如AES(高级加密标准)和3DES(三重数据加密标准),对数据进行加密,保障传输过程中的数据机密性。

2. 认证机制:采用非对称加密算法,如RSA(瑞维斯特-沙米尔-阿德尔曼)和ECC(椭圆曲线密码学),对数据包进行认证,确保数据来源的可靠性。

3. 完整性保护:通过哈希函数(如SHA-256)对数据包进行完整性保护,确保数据在传输过程中未被篡改。

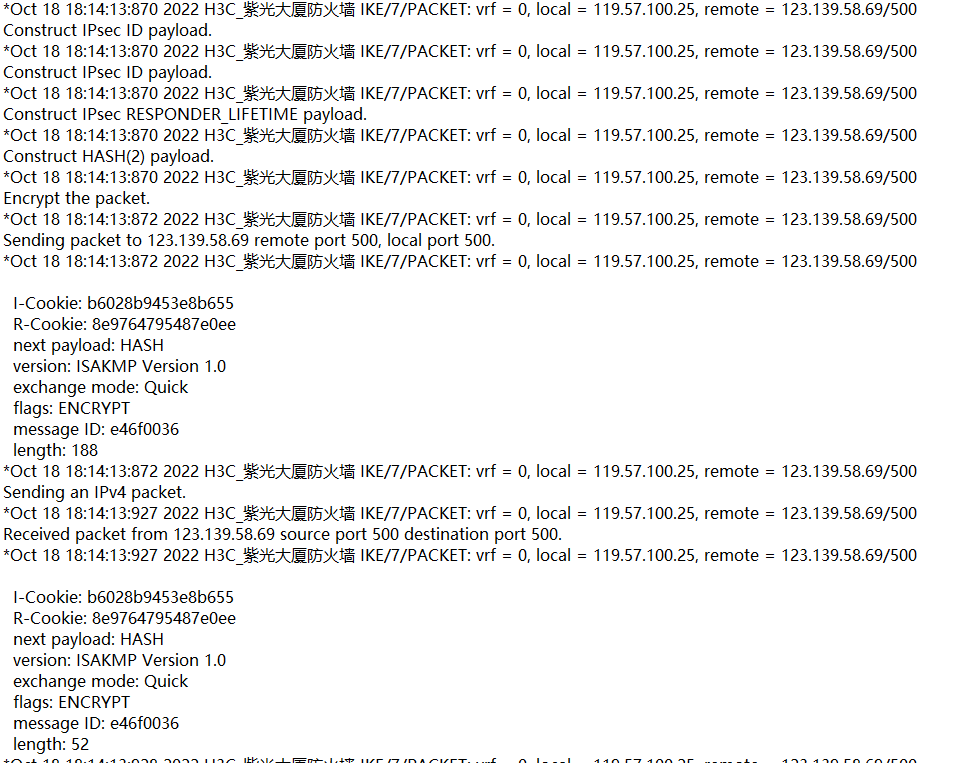

4. 隧道建立:在建立隧道过程中,双方设备通过协商确定加密算法、认证机制和安全策略等信息,以建立安全通道。

5. 数据传输:一旦安全通道建立,数据在隧道内经过加密、认证和完整性保护,确保安全传输。

IPsec VPN隧道配置步骤详述

1. 选择合适的VPN设备:根据实际需求,挑选性能稳定、功能全面的VPN设备。

2. 配置IPsec协议:在VPN设备上配置IPsec协议,包括选择加密算法、认证机制和安全策略等。

3. 配置隧道接口:为VPN隧道配置相应的接口,如WAN口、LAN口等。

4. 配置路由:配置隧道两端的路由,确保数据能够正确传输。

5. 验证隧道连接:检查隧道连接是否成功,确保数据传输的安全与可靠性。

IPsec VPN隧道显著优势分析

1. 安全性:IPsec VPN隧道通过多种安全机制保障数据在传输过程中的安全。

2. 可靠性:支持多种加密算法和认证机制,确保数据传输的可靠性。

3. 可扩展性:可根据实际需求进行扩展,适用于大规模网络部署。

4. 灵活性:支持多种部署方式,如隧道、网关、路由器等,适应不同场景。

5. 成本效益:利用公共网络进行数据传输,降低企业网络建设成本。

IPsec VPN隧道作为一种高效、安全的数据传输解决方案,在信息化时代具有不可替代的重要地位,深入理解其工作原理、配置步骤和优势,将有助于我们在实际应用中更好地保障数据安全。