本文详细介绍了IPSec over MPLS VPN的配置方法及实践案例。通过深入解析关键技术,从理论到实践,为读者提供了全面的配置指南。案例分享环节,展示了如何在实际环境中部署和优化IPSec over MPLS VPN,助力网络安全与稳定性。

<li><a href="#id1" title="实践案例解析">实践案例解析</a></li>

随着网络技术的迅猛发展,企业对网络安全的关注度持续攀升,IPSec(互联网协议安全)和MPLS(多协议标签交换)作为网络安全与传输领域的核心技术,在保障数据传输安全与效率方面扮演着关键角色,本文将深入探讨IPSec over MPLS VPN的配置方法,并通过实际案例进行深入分析。

二、IPSec over MPLS VPN概述

IPSec over MPLS VPN是一种将IPSec和MPLS技术融合的安全数据传输解决方案,它利用MPLS的高效数据传输能力,同时借助IPSec确保数据传输的安全性,IPSec over MPLS VPN具备以下显著特点:

1、安全性:IPSec技术通过加密、认证和完整性校验,确保数据在传输过程中的安全性。

2、可靠性:MPLS技术实现快速数据转发,显著提升网络可靠性。

3、灵活性:IPSec over MPLS VPN支持多种加密算法和认证方式,满足多样化的安全需求。

4、可扩展性:该方案能够适应网络规模的扩展,满足企业不断增长的网络需求。

三、IPSec over MPLS VPN配置步骤详解

1、确定VPN网络拓扑

在配置IPSec over MPLS VPN前,需明确VPN网络的结构,包括节点、连接方式、安全策略等。

2、配置设备参数

配置MPLS标签交换:在MPLS设备上,设置标签交换功能,包括标签分配和映射。

配置IPSec策略:在IPSec设备上,设定策略,涵盖加密算法、认证方式、安全关联(SA)等。

3、配置路由

在VPN网络中,配置路由以确保数据能在节点间有效转发。

4、配置隧道

配置IPSec隧道:在IPSec设备上,设置隧道参数,如隧道名称、本地与远端地址、加密算法、认证方式等。

配置MPLS隧道:在MPLS设备上,设置隧道参数,包括隧道名称、标签分配、本地与远端地址等。

5、测试验证

配置完成后,进行测试以确保VPN网络的正常运行,测试方法包括:

ping测试:检测节点间的连通性。

抓包分析:分析数据传输过程中的加密、认证和完整性校验情况。

实践案例解析

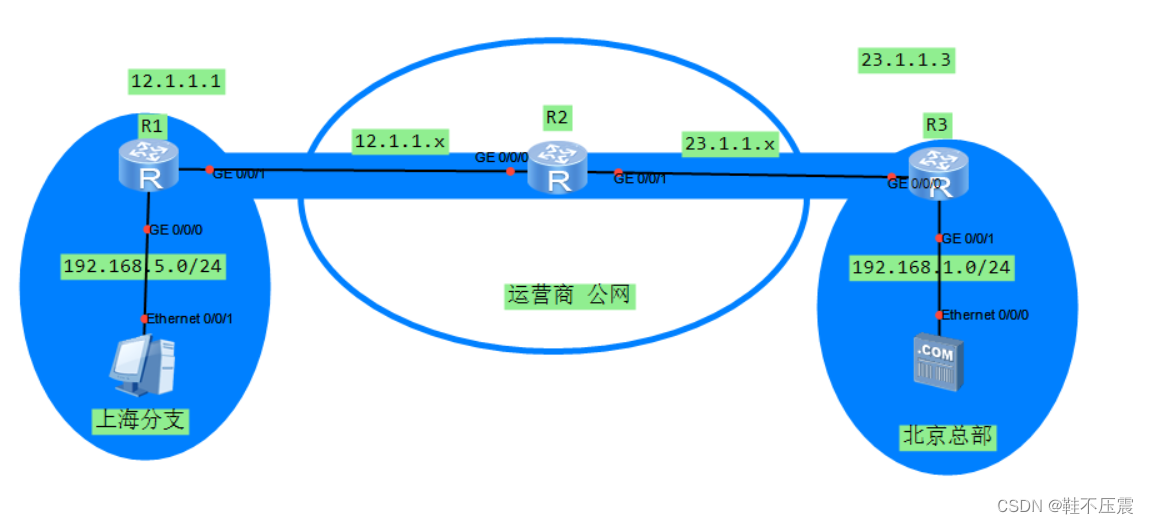

以下为IPSec over MPLS VPN配置的实际案例:

1、网络拓扑

本案例涉及两个企业网络,A企业为主站点,B企业为分支站点。

2、配置步骤

配置MPLS标签交换:在A和B企业的MPLS设备上,设置标签交换功能。

配置IPSec策略:在A和B企业的IPSec设备上,设置加密算法(如AES)、认证方式(如SHA-256)和安全关联(SA)。

配置路由:在A和B企业的设备上,设置路由以确保数据转发。

配置隧道:在A和B企业的设备上,配置IPSec隧道和MPLS隧道,包括隧道名称、地址、加密算法、认证方式和标签分配。

测试验证:通过ping测试和抓包分析,确认VPN网络正常运行。

本文详细解析了IPSec over MPLS VPN的配置方法,并通过实际案例进行了深入分析,通过配置IPSec over MPLS VPN,企业能够实现高效、安全的数据传输,增强网络安全性,在实际应用中,需根据具体需求进行配置,以确保VPN网络的稳定运行。