VPN工作流程解析:通过加密数据传输,在公共网络上建立专用网络,确保数据安全。它通过隧道技术将数据包封装,防止数据泄露,同时隐藏用户真实IP,保护隐私。作为网络安全与隐私的守护神,VPN在现代网络环境中扮演着关键角色。

随着互联网的广泛应用,网络安全与隐私保护成为公众日益关注的话题,VPN(虚拟私人网络)作为一种重要的网络安全技术,被广泛运用于个人与企业用户之中,本文将深入剖析VPN的工作机制,助您了解这一守护网络安全与隐私的神秘力量。

VPN的基本概念

VPN,即虚拟私人网络,是一种通过公共网络(如互联网)构建专用网络的技术,它运用加密技术,为用户提供安全、可靠的远程访问途径,VPN的主要功能有:

- 隐私保护:VPN通过加密用户数据,确保数据在传输过程中不被窃取或篡改,从而保护用户隐私。

- 网络安全:VPN可提供安全的远程访问,抵御黑客攻击和恶意软件的入侵。

- 跨地域访问:VPN助力用户突破地域限制,访问国内外受限的网络资源。

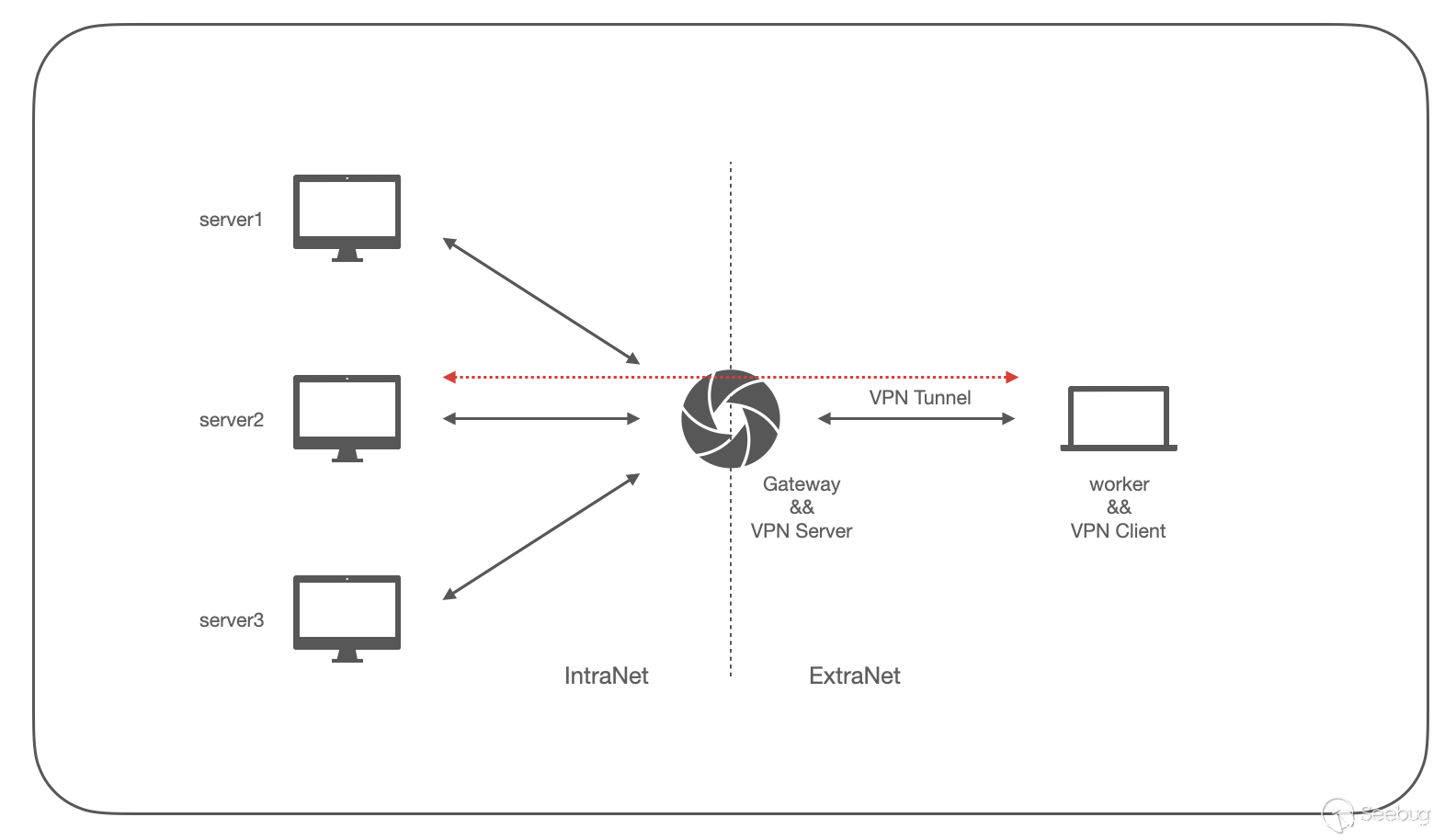

VPN的工作机制

- 用户请求建立连接

- VPN客户端与服务器建立加密通道

- 用户身份验证

- 数据加密与传输

- 数据解密与访问

- 数据传输结束

具体流程如下:

- 用户尝试连接VPN服务器时,首先向VPN客户端发送一个连接请求,通常包含用户身份验证信息,如用户名、密码或数字证书。

- VPN客户端收到连接请求后,会尝试与VPN服务器建立安全的加密通道,一般采用SSL/TLS协议,确保数据传输过程中的安全性。

- 建立加密通道后,VPN服务器会对用户进行身份验证,验证成功后,用户方可获得访问VPN网络的权限。

- 用户通过VPN服务器访问网络资源时,VPN客户端将数据加密,通过加密通道传输至VPN服务器,服务器再将数据解密,并转发至目标网络。

- 目标网络接收到VPN服务器转发来的数据后,将其解密,并按照用户请求进行相应操作,操作完成后,将结果加密并返回给VPN服务器。

- 用户完成网络访问后,VPN客户端会向VPN服务器发送断开连接的请求,服务器收到请求后,关闭加密通道,并结束数据传输。

VPN的优势与不足

优势

- 保障网络安全:VPN通过加密技术,有效防止数据泄露和黑客攻击。

- 保护用户隐私:VPN隐藏用户真实IP地址,防止个人信息被追踪。

- 跨地域访问:VPN助力用户突破地域限制,访问受限的网络资源。

不足

- 速度较慢:VPN加密和解密过程会消耗一定计算资源,导致数据传输速度较慢。

- 配置复杂:VPN配置较为复杂,需要用户具备一定的网络知识。

- 易受攻击:如果VPN配置不当,可能会被黑客利用,导致数据泄露。

VPN作为保障网络安全与隐私的守护神,在当今社会具有举足轻重的地位,了解VPN的工作机制,有助于用户更好地利用这一技术,保护自身网络安全与隐私。