本文深入解析VPN配置原理,探讨如何通过VPN技术实现安全、高效的网络连接。从基本概念到实际操作,全面阐述VPN的配置方法,为读者提供一份数据安全与网络性能兼备的解决方案。

<li><a href="#id1" title="VPN概述">VPN概述</a></li>

<li><a href="#id2" title="VPN配置原理">VPN配置原理</a></li>

<li><a href="#id3" title="VPN配置步骤">VPN配置步骤</a></li>

<p>随着互联网的广泛应用,人们在享受网络带来的便捷生活的同时,网络安全问题也日益成为关注的焦点,VPN(虚拟专用网络)作为一种高效且安全的网络连接技术,因其强大的数据保护功能,受到了越来越多用户的青睐,本文将深入剖析VPN的配置原理,帮助读者全面了解这一技术。

VPN概述

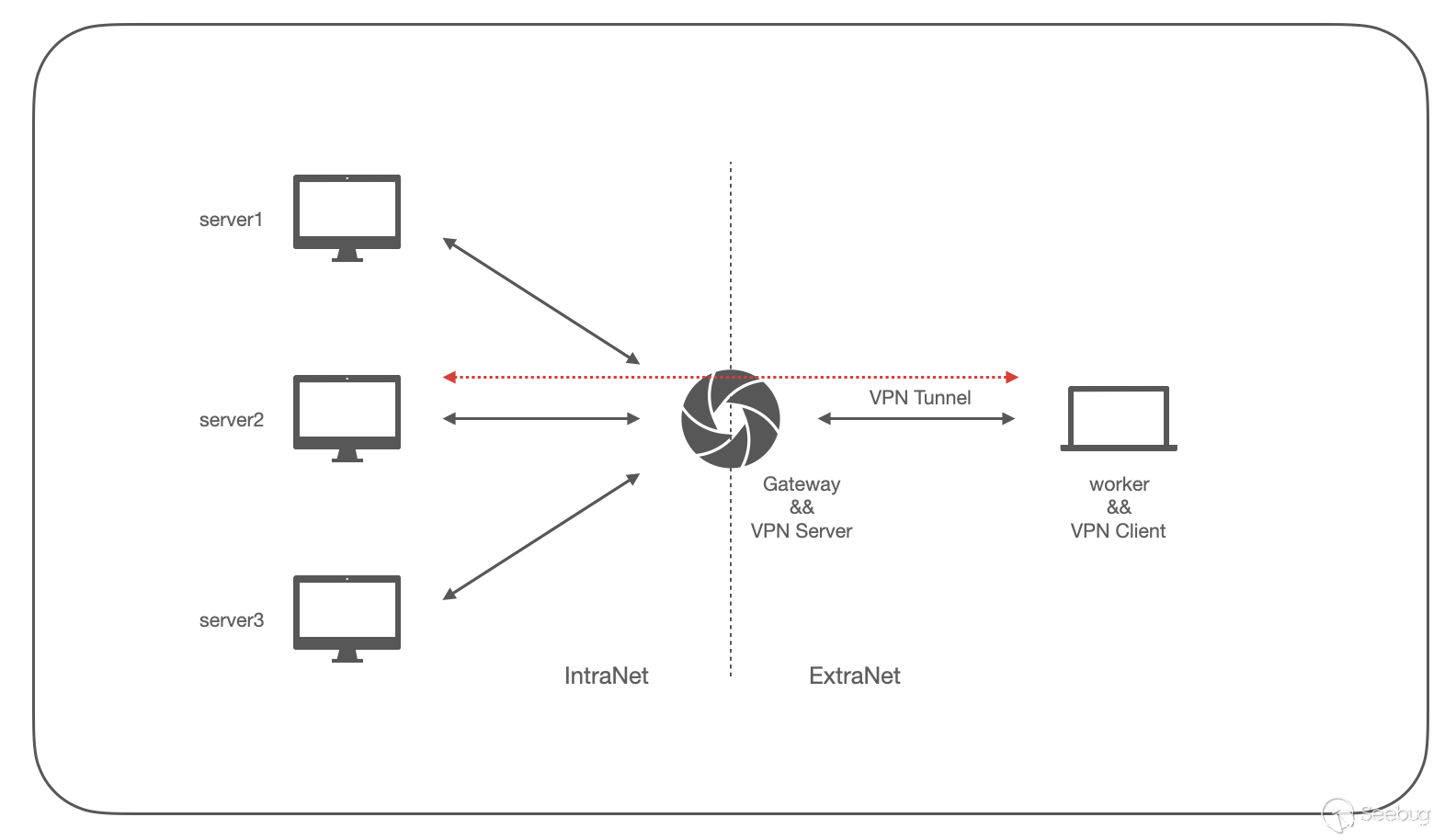

VPN,即虚拟专用网络,它利用公共网络,如互联网,构建一个加密的私人网络环境,这一技术通过对数据传输进行加密处理,确保了数据在传输过程中的安全性和隐私性,VPN技术广泛应用于企业、政府机构以及金融机构等对网络安全有极高要求的领域。

VPN配置原理

1、加密技术

VPN的核心在于其强大的加密能力,具体实现方式包括:

数据加密:对用户数据进行加密,防止数据在传输途中被窃取或篡改。

身份验证:用户连接时需进行身份验证,以保障连接的安全性。

会话加密:对用户会话进行加密,有效防止中间人攻击。

2、路由技术

VPN通过以下步骤实现数据在公共网络中的安全传输:

建立隧道:在用户设备与服务器之间建立加密隧道,用于数据传输。

数据封装:将用户数据封装在隧道中,确保其在公共网络中的安全传输。

路由选择:根据预设的路由策略,选择最优路径进行数据传输。

3、网络地址转换(NAT)穿透

在家庭或企业网络中,通常需要通过NAT设备进行网络地址转换,VPN需要实现NAT穿透,确保数据在NAT网络中的正常传输,以下是一些常见的NAT穿透技术:

端口映射:将VPN服务器的一个端口映射到公网IP地址,实现NAT穿透。

端口转发:将VPN服务器的一个端口转发到内部网络,实现NAT穿透。

UPnP(通用即插即用):利用UPnP协议自动为VPN服务器配置端口映射,实现NAT穿透。

VPN配置步骤

1、选择VPN类型:根据实际需求,选择合适的VPN类型,如PPTP、L2TP/IPsec、IKEv2等。

2、获取VPN服务器地址:联系VPN服务商获取VPN服务器的IP地址。

3、配置VPN客户端:在客户端设备上安装VPN客户端软件,并按照提示进行配置。

4、连接VPN:输入VPN服务器的地址、用户名、密码等信息,建立VPN连接。

5、验证连接:连接成功后,VPN客户端会显示连接状态,确认连接是否正常。

通过深入理解VPN的配置原理,用户能够更有效地保障网络安全,实现高效、安全的网络连接,在未来,VPN必将成为我们工作和生活中不可或缺的网络工具。</p>