本文深入解析IPsec VPN隧道,从原理、配置到安全特性进行全面剖析。通过搭建IPsec VPN隧道,实现远程访问,确保数据传输安全可靠,为企业远程办公、远程接入提供解决方案。

- <a href="#id1" title="IPsec VPN隧道原理">IPsec VPN隧道原理</a>

- <a href="#id2" title="IPsec VPN隧道配置方法">IPsec VPN隧道配置方法</a>

- <a href="#id3" title="IPsec VPN隧道优势">IPsec VPN隧道优势</a>

图示: [点击查看IPsec VPN隧道图解](http://ietsvpn.com/zb_users/upload/2024/11/20241106073946173084998621550.png)

随着互联网技术的飞速发展及远程办公模式的兴起,企业对于远程访问的需求不断攀升,为确保数据传输的安全性,众多企业纷纷采用VPN技术,IPsec VPN隧道作为一种主流的VPN解决方案,在网络安全领域发挥着至关重要的作用,本文将深入剖析IPsec VPN隧道,探讨其工作原理、配置技巧及其在应用中的显著优势。

IPsec VPN隧道原理

1. IPsec协议

IPsec(Internet Protocol Security)是一种旨在保障IP数据包安全的协议,它能够为IP层提供加密、认证以及完整性保护,IPsec协议主要分为传输模式和隧道模式两种。

传输模式:仅对IP数据包的负载部分进行加密和认证,而IP头部保持不变。

隧道模式:对整个IP数据包(包括IP头部和负载)进行加密和认证,加密后的数据包被封装在一个新的IP头部中。

2. VPN隧道

VPN隧道是一种虚拟专用网络,它通过加密技术,在两个网络之间创建一条安全的通信通道,IPsec VPN隧道利用IPsec协议,通过加密和认证,确保数据在两个网络之间安全传输。

IPsec VPN隧道配置方法

1. 硬件设备

防火墙:具备IPsec VPN功能的防火墙可作为VPN隧道的一端。

VPN网关:用于建立VPN隧道的专用设备,例如思科VPN设备。

2. 软件配置

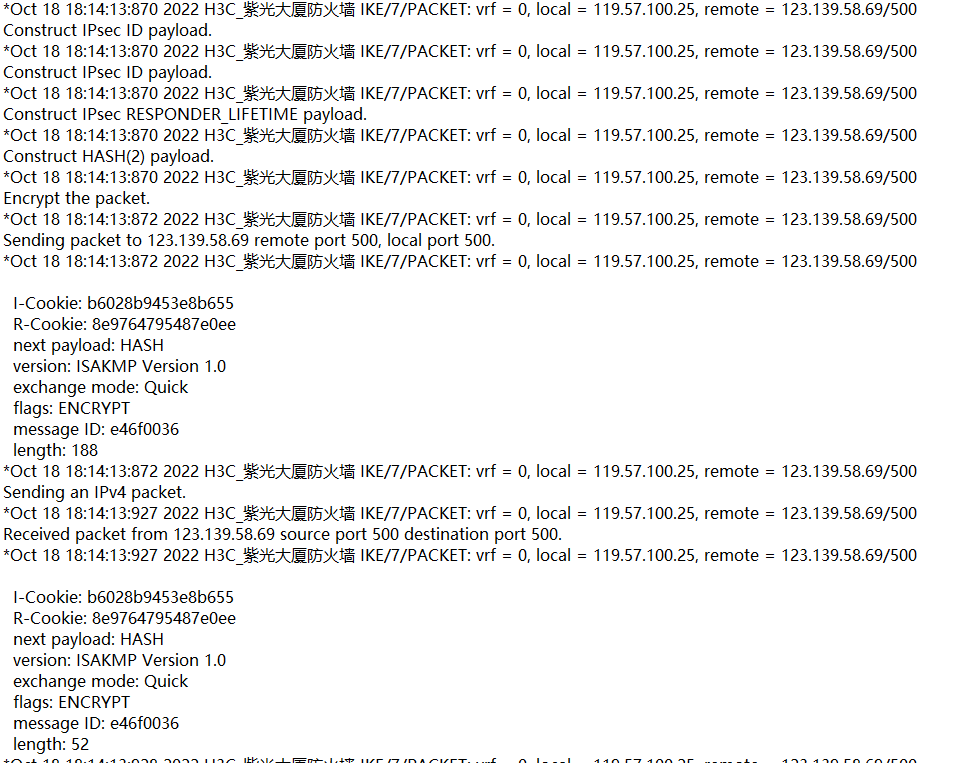

以下以思科防火墙为例,展示配置IPsec VPN隧道的基本步骤:

创建IPsec策略:定义加密算法、认证算法和密钥交换方式。

配置IKE策略:定义IKE协商过程中的参数,如SA(安全关联)的生命周期、密钥交换方式等。

配置隧道接口:定义隧道接口的IP地址和子网掩码。

配置隧道:将IPsec策略和IKE策略应用到隧道接口。

配置路由:配置内部网络与VPN隧道之间的路由。

IPsec VPN隧道优势

1. 安全性

IPsec VPN隧道采用加密和认证技术,确保数据传输的安全性。

2. 可靠性

IPsec VPN隧道采用隧道模式,对整个IP数据包进行加密,从而提高数据传输的可靠性。

3. 灵活性

IPsec VPN隧道支持多种加密算法和认证算法,可根据实际需求进行调整。

4. 可扩展性

IPsec VPN隧道可支持大量用户同时连接,满足企业对远程访问的需求。

IPsec VPN隧道作为一种主流的VPN技术,在网络安全领域扮演着重要角色,本文从IPsec VPN隧道原理、配置方法及优势等方面进行了详细解析,旨在帮助读者更好地了解和应用IPsec VPN隧道,在实际应用中,企业应根据自身需求选择合适的VPN设备,并合理配置IPsec VPN隧道,以确保数据传输的安全性和可靠性。