VPN技术通过加密隧道连接网络,确保数据传输安全,保护用户隐私。本文深入剖析VPN的实现原理,揭示其强大的加密、匿名和跨地域访问功能,探讨如何利用VPN技术构建安全可靠的网络安全防线。

在互联网飞速发展的今天,网络安全问题日益成为关注的焦点,随着个人和企业对数据传输安全的需求不断上升,VPN(Virtual Private Network,虚拟私人网络)这一保障网络安全与隐私的技术受到了广泛关注,本文将深入探讨VPN的实现技术,以帮助读者全面理解这一至关重要的网络安全工具。

VPN概述

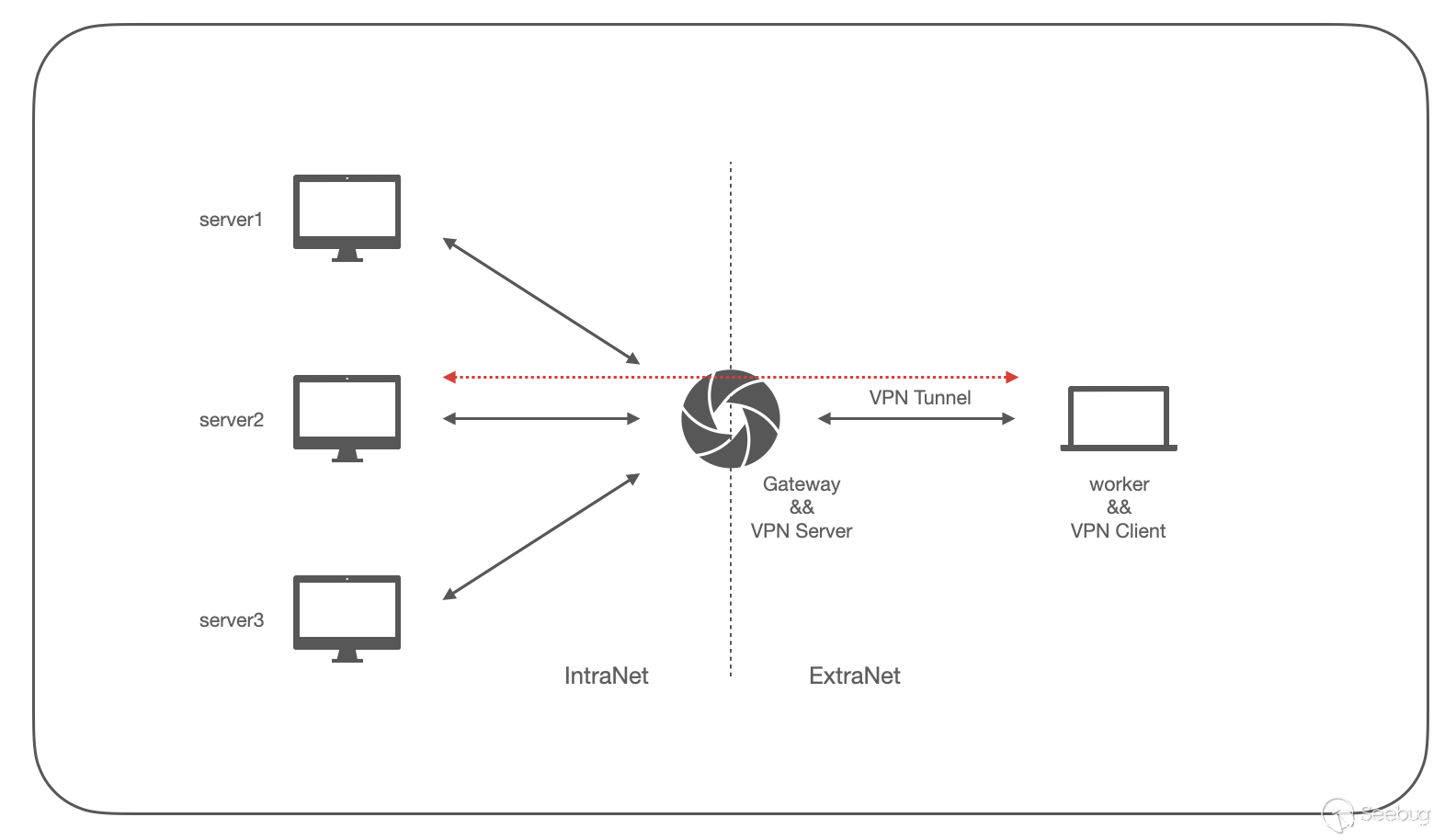

VPN,顾名思义,是一种利用公共网络(如互联网)构建安全连接的技术,它通过加密和身份验证等手段,实现远程访问、数据加密及身份认证等功能,将两个或多个网络连接起来,形成一个虚拟的专用网络,从而确保数据传输的安全性和隐私性。

VPN的实现技术

1. 加密技术

加密是VPN实现安全传输的核心,常见的加密算法包括:

- 对称加密:加密和解密使用相同的密钥,如DES(数据加密标准)、AES(高级加密标准)等。

- 非对称加密:加密和解密使用不同的密钥,如RSA(Rivest-Shamir-Adleman)、ECC(椭圆曲线密码学)等。

- 哈希函数:用于验证数据完整性,如MD5(消息摘要算法5)、SHA-1(安全散列算法1)等。

2. 隧道技术

隧道技术是实现VPN连接的关键,主要包括以下几种:

- PPTP(点对点隧道协议):最早期的VPN协议,但安全性较低,已逐渐被淘汰。

- L2TP/IPsec(第二层隧道协议/IP安全):结合了L2TP和IPsec两种协议的优点,安全性较高。

- SSL/TLS(安全套接字层/传输层安全):通过SSL/TLS协议实现数据加密,常用于Web VPN。

3. 身份验证技术

身份验证是确保VPN连接安全的重要环节,以下是一些常见的身份验证技术:

- 用户名和密码:最简单的身份验证方式,但安全性较低。

- 数字证书:使用数字证书进行身份验证,安全性较高。

- 多因素认证:结合多种身份验证方式,如密码、短信验证码、指纹等,提高安全性。

4. 访问控制技术

访问控制是限制用户对VPN资源访问的技术,以下是一些常见的访问控制方式:

- IP地址过滤:根据用户IP地址限制访问。

- MAC地址过滤:根据用户MAC地址限制访问。

- 端口过滤:根据用户访问的端口限制访问。

- 用户组策略:根据用户所属的用户组限制访问。

VPN作为一种保障网络安全与隐私的技术,其实现技术主要包括加密技术、隧道技术、身份验证技术和访问控制技术,通过这些技术的应用,VPN可以为用户和企业提供安全、稳定、高效的远程访问和数据传输服务,在网络安全日益严峻的今天,了解VPN的实现技术对于保障个人信息和财产安全具有重要意义。