IPsec VPN分为隧道模式和传输模式。隧道模式加密整个IP包,保护数据传输;传输模式只加密IP包内的有效载荷,用于简化加密过程。两种模式各有优缺点,适用于不同场景。

<li><a href="#id1" title="隧道模式">隧道模式</a></li>

<li><a href="#id2" title="传输模式">传输模式</a></li>

<p>互联网的广泛普及使得网络安全问题愈发突出,VPN(虚拟私人网络)技术应运而生,成为维护网络安全的重要工具,在企业与个人用户中,IPsec VPN技术因其高效性与可靠性而得到广泛应用,作为一种典型的VPN技术,IPsec VPN具备两种主要的工作模式:隧道模式和传输模式,本文将深入探讨这两种模式的工作原理、配置技巧及其适用的场景。

隧道模式

概述

隧道模式(Tunnel Mode)通过将整个数据包封装在一个IPsec安全封装中,实现了端到端的加密传输,在这种模式下,发送端对数据包进行IPsec封装,然后通过隧道传输至接收端,接收端随后解封装,恢复原始数据包。

特点

端到端加密:隧道模式对整个数据包进行加密,确保数据在传输过程中的安全性。

IP头部保护:对数据包的IP头部也进行加密,有效抵御中间人攻击。

适应复杂网络:隧道模式适用于复杂网络环境,如跨越不同子网、不同IP地址段的网络。

配置方法

1、在发送端和接收端分别配置IPsec策略,包括选择加密算法和认证算法等。

2、配置隧道接口,将发送端和接收端之间的接口定义为隧道接口。

3、设置隧道接口的IP地址,确保双方能够互相通信。

适用场景

企业内部网络:员工可通过隧道模式访问企业内部资源,确保数据安全。

远程办公:员工在家中可通过隧道模式远程接入公司内部网络,提升工作效率。

跨国企业:跨国企业可通过隧道模式实现全球分支机构间的安全通信。

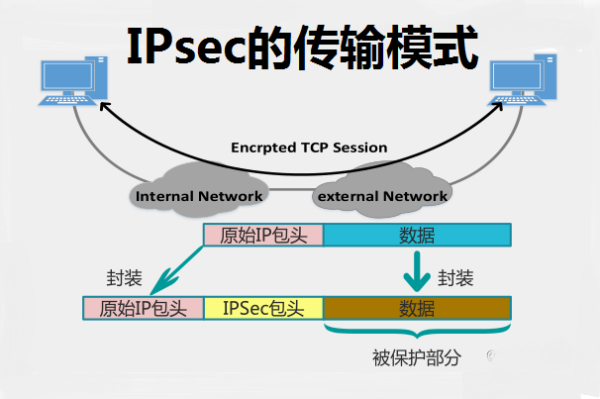

传输模式

概述

传输模式(Transport Mode)仅对数据包的负载部分进行加密,而不对IP头部进行加密,在这种模式下,发送端对数据包的负载部分进行IPsec封装,然后通过隧道传输至接收端,接收端解封装,恢复原始负载部分。

特点

负载部分加密:仅对数据包的负载部分进行加密,节省计算资源。

IP头部保护:不对IP头部进行加密,但可以通过其他手段(如防火墙)来保护其安全。

适应简单网络:传输模式适用于简单网络环境,不支持复杂的网络拓扑结构。

配置方法

配置方法与隧道模式类似,包括配置IPsec策略、隧道接口和IP地址。

适用场景

企业内部网络:员工可通过传输模式访问企业内部资源,保障数据安全。

远程办公:员工在家中可通过传输模式远程接入公司内部网络,提高工作效率。

简单网络环境:适用于简单的网络拓扑结构,如同一子网内的设备通信。

IPsec VPN的隧道模式和传输模式各有其特点与适用场景,在实际应用中,应根据具体需求选择合适的模式,并合理配置IPsec策略和隧道接口,以确保VPN系统的稳定运行和网络安全。