IPsec VPN技术规范旨在构建安全可靠的网络通信桥梁,通过加密和安全协议确保数据传输安全,适用于各类网络环境,提供高效、稳定的网络连接,保障企业信息安全。

随着互联网的广泛应用和信息技术的高速发展,企业对网络通信的依赖度不断提升,为确保企业内部网络的安全稳定以及数据传输的可靠性,IPsec VPN技术成为不可或缺的解决方案,本文将深入剖析IPsec VPN技术的规范,旨在帮助读者全面理解其工作原理、配置技巧以及在应用过程中的关键注意事项。

IPsec VPN技术概述

IPsec(Internet Protocol Security),即互联网协议安全,是一种网络层的安全协议,旨在保障IP数据包在传输过程中的安全性,IPsec VPN技术通过运用IPsec协议,结合加密、认证和完整性校验等技术,实现远程用户与公司内部网络的加密连接,从而确保数据传输的安全性和可靠性。

IPsec VPN技术规范

1. 加密算法 IPsec VPN技术支持多种加密算法,包括AES、3DES、Blowfish等,在实际部署中,应根据企业需求和设备性能选择合适的加密算法,AES加密算法以其高性能和安全性,成为当前应用最为广泛的加密算法之一。

2. 认证算法 IPsec VPN技术支持多种认证算法,如SHA-1、SHA-256、MD5等,这些算法用于验证通信双方的合法性,保障数据传输的安全性,选择认证算法时,应考虑企业的具体需求和设备性能。

3. 密钥交换协议 IPsec VPN技术支持IKE(Internet Key Exchange)和ISAKMP(Internet Security Association and Key Management Protocol)等多种密钥交换协议,这些协议用于在通信双方之间安全地交换密钥,确保数据传输的加密和解密过程。

4. 安全联盟(Security Association)

安全联盟是IPsec VPN技术的核心概念,用于定义通信双方之间的安全策略,它包括以下要素:

(1)安全参数索引(SPI):用于唯一标识安全联盟;

(2)加密算法:用于加密数据包;

(3)认证算法:用于验证数据包的完整性;

(4)密钥:用于加密和解密数据包。5. VPN隧道类型

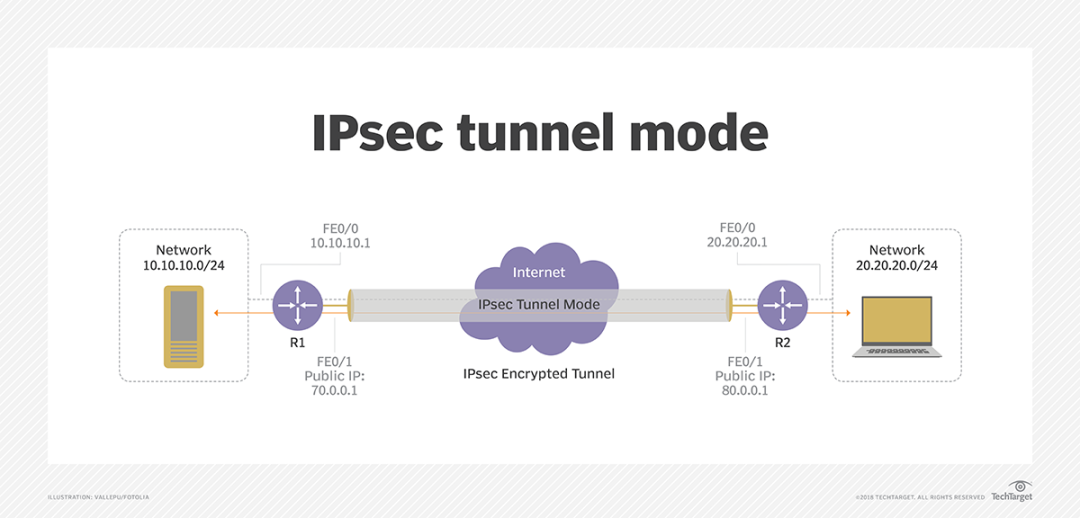

IPsec VPN技术支持隧道模式和传输模式两种隧道类型:

(1)隧道模式:将整个IP数据包封装在新的IP数据包中,实现端到端加密;

(2)传输模式:仅对IP数据包的载荷进行加密,头部信息保持不变。IPsec VPN配置方法

1. 设备配置 在VPN设备上配置IPsec VPN参数,包括加密算法、认证算法、密钥交换协议、安全联盟等,具体配置方法可参考设备厂商提供的技术文档。

2. 客户端配置

客户端配置主要包括安装VPN客户端软件和配置VPN连接参数:

(1)安装VPN客户端软件:根据操作系统选择合适的VPN客户端软件,并安装到客户端设备上;

(2)配置VPN连接参数:输入VPN服务器地址、用户名、密码等连接信息,并根据实际需求配置安全策略。IPsec VPN应用注意事项

1. 确保设备兼容性:在部署IPsec VPN技术时,需确保VPN设备、客户端软件等具有良好的兼容性。

2. 定期更新密钥:为提升安全性,应定期更换IPsec VPN的密钥,防止密钥泄露。

3. 监控VPN性能:定期监控VPN性能,确保网络连接稳定、数据传输顺畅。

4. 安全策略调整:根据企业需求,适时调整IPsec VPN的安全策略,以适应不断变化的网络安全环境。

IPsec VPN技术规范是构建安全可靠网络通信桥梁的重要保障,通过深入了解IPsec VPN技术原理、配置方法及注意事项,企业可以更加有效地保障内部网络的安全性和数据传输的可靠性。