本文详细介绍了在红帽Linux系统下搭建VPN服务的步骤,包括所需软件的安装、配置文件编辑、服务启动与测试,以及如何确保VPN服务的安全性和稳定性。涵盖了从基础设置到高级配置的全面指南。

随着互联网的广泛使用,VPN(Virtual Private Network,虚拟专用网络)已成为企业和个人用户保障网络安全、提升数据传输效率的关键工具,本文将深入探讨在红帽Linux系统环境下构建VPN服务的具体步骤和方法,助力读者轻松掌握网络安全配置之道。

准备工作

1. 红帽Linux系统:本文以红帽Linux 7.5版本为例,其他版本系统构建过程大致相似。

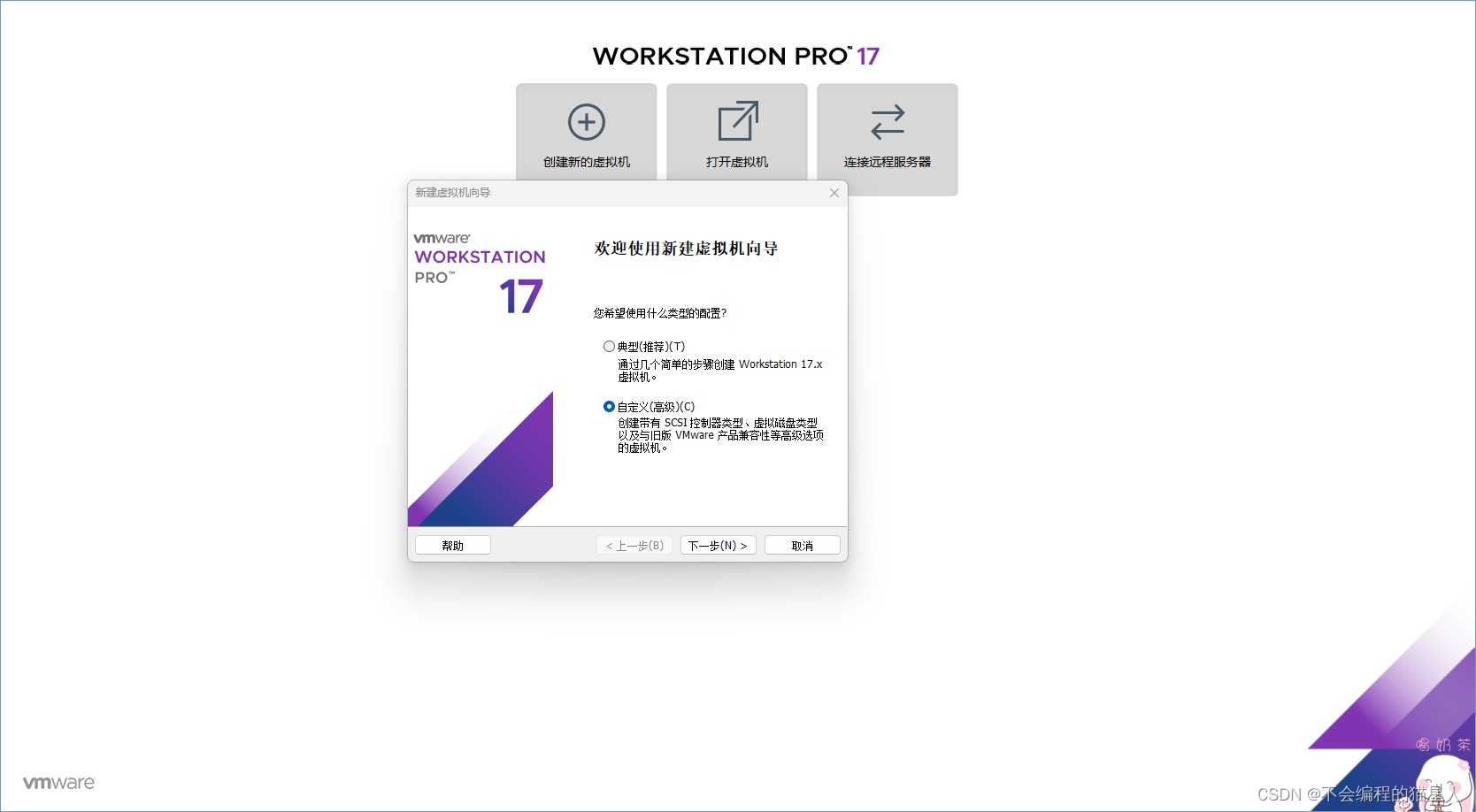

2. 虚拟化软件:推荐使用VMware Workstation或VirtualBox等虚拟化软件。

3. VPN服务器软件:本文将以OpenVPN作为示例。

4. VPN客户端软件:OpenVPN客户端支持Windows、macOS、Android等多种操作系统。

搭建步骤详解

1. 安装OpenVPN服务器

(1)在终端中执行以下命令安装OpenVPN和相关组件:

sudo yum install openvpn easy-rsa

(2)配置OpenVPN

a. 编辑/etc/openvpn/easy-rsa/3.0.0/vars文件,填写国家代码、城市代码、组织代码、组织单位代码、邮箱等必要信息。

b. 运行以下命令,初始化CA证书:

source /etc/openvpn/easy-rsa/3.0.0/vars

./clean-all

./build-ca

c. 为用户创建证书:

./build-key user

d. 为客户端创建证书:

./build-key client

e. 为客户端创建客户端证书:

./build-key client

2. 配置OpenVPN服务器

(1)创建服务器配置文件/etc/openvpn/server.conf:

cat > /etc/openvpn/server.conf << EOF

port 1194

proto udp

dev tun

ca /etc/openvpn/easy-rsa/3.0.0/keys/ca.crt

cert /etc/openvpn/easy-rsa/3.0.0/keys/server.crt

key /etc/openvpn/easy-rsa/3.0.0/keys/server.key

dh /etc/openvpn/easy-rsa/3.0.0/keys/dh2048.pem

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

keepalive 10 120

cipher AES-256-CBC

comp-lzo

user nobody

group nogroup

persist-key

persist-tun

status openvpn-status.log

log /var/log/openvpn.log

log-append info

EOF

(2)创建客户端连接配置文件/etc/openvpn/client.ovpn:

client

dev tun

proto udp

remote <服务器IP地址> 1194

resolv-retry infinite

nobind

persist-key

persist-tun

ca /path/to/ca.crt

cert /path/to/client.crt

key /path/to/client.key

cipher AES-256-CBC

comp-lzo

remote-cert-tls server

username <用户名>

password <密码>

3. 启动OpenVPN服务

(1)启动OpenVPN服务器:

sudo systemctl start openvpn@server.service

(2)设置OpenVPN服务开机自启:

sudo systemctl enable openvpn@server.service

验证VPN连接

1. 在客户端启动OpenVPN客户端软件,导入/etc/openvpn/client.ovpn配置文件。

2. 输入用户名和密码,点击连接。

3. 连接成功后,在客户端终端运行以下命令检查VPN连接状态:

ifconfig

本文详细介绍了在红帽Linux系统下构建VPN服务的全过程,包括安装OpenVPN服务器、配置服务器与客户端连接、启动OpenVPN服务等内容,遵循本文的指导,读者可以轻松实现VPN服务的部署,从而提升网络安全水平及数据传输效率。