本文深入解析VPN访问控制技术,从原理、策略到实施,详细阐述了如何确保网络访问安全。结合实际应用案例,分析了VPN在远程办公、跨境数据传输等场景下的优势与挑战,为网络安全管理提供有益参考。

1、[VPN访问控制技术解析](#id1)

2、[VPN访问控制实际应用](#id2)

在互联网广泛普及和全球化的浪潮下,VPN(虚拟专用网络)技术已成为保障数据安全和隐私的得力工具,它通过加密与隧道技术,实现远程安全访问,有效抵御数据泄露和网络攻击,在享受VPN带来的便利之际,我们同样需关注其访问控制机制,本文将深入剖析VPN访问控制技术的原理及其在实际应用中的体现。

VPN访问控制技术解析

1. 用户认证

用户认证是VPN访问控制的基础,主要形式包括:

密码认证:用户通过输入用户名和密码登录,系统验证无误后允许访问。

数字证书认证:用户利用由可信第三方机构颁发的数字证书进行登录。

双因素认证:用户需提供两种或以上的验证方式,如密码、数字证书或短信验证码。

2. 访问权限控制

访问权限控制旨在根据用户的角色、部门或职责限制访问资源,主要方式有:

基于角色的访问控制(RBAC):根据用户角色分配访问权限,例如管理员、普通用户等。

基于属性的访问控制(ABAC):根据用户的属性(如部门、职责等)分配访问权限。

基于策略的访问控制(PBAC):根据预设的策略(如时间、地理位置等)分配访问权限。

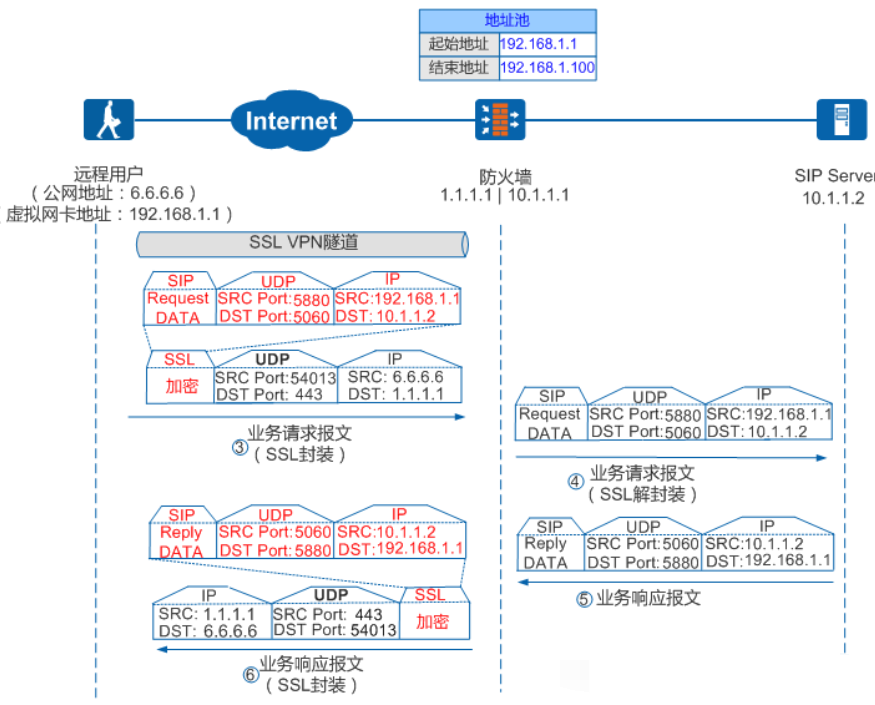

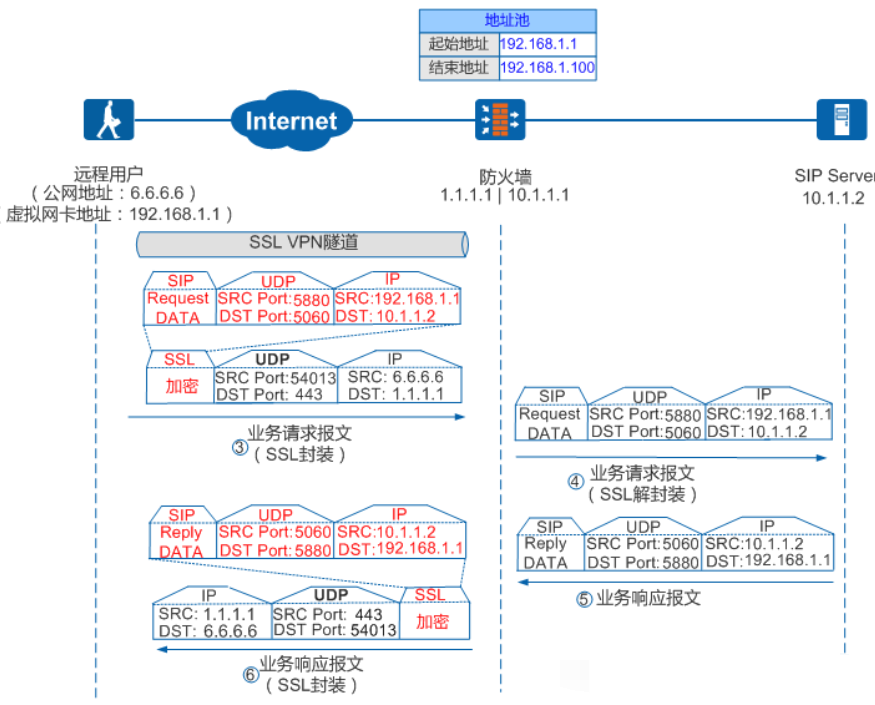

3. 隧道加密

隧道加密是VPN的核心技术,以下为数据加密的几种方式:

IPsec加密:利用IPsec协议对IP数据包进行加密和认证。

SSL/TLS加密:采用SSL/TLS协议对TCP/UDP数据包进行加密和认证。

4. 安全审计

安全审计是对VPN访问行为的监控和记录,以便于安全事件的分析和处理,内容包括:

用户登录日志:记录用户登录的时间、IP地址、登录设备等信息。

访问日志:记录用户访问资源的时间、操作类型、访问结果等信息。

安全事件记录:记录安全事件发生的时间、类型、影响等信息。

VPN访问控制实际应用

1. 企业远程办公

VPN为企业员工提供远程办公环境,保障数据传输和资源共享的安全性,通过访问控制,企业可确保员工仅能访问授权资源,降低数据泄露风险。

2. 政府部门信息安全

政府部门在处理敏感信息时,需通过VPN进行加密传输,访问控制可确保信息仅被授权人员访问,提升信息安全水平。

3. 教育行业资源共享

教育行业可通过VPN实现学校、教师与学生之间的资源共享,访问控制可确保学生仅能访问授权的教育资源,保护知识产权。

4. 医疗行业数据传输

医疗行业涉及大量敏感患者信息,VPN数据传输保障信息安全,访问控制确保医护人员仅能访问授权的患者信息,防止数据泄露。

VPN访问控制作为保障网络数据安全的关键手段,通过技术解析,我们得以深入了解其应用,在实际应用中,VPN访问控制助力企业和个人保护信息安全,提升网络访问效率,随着VPN技术的持续发展,未来VPN访问控制将更加智能化、自动化,为用户提供更加安全、便捷的网络服务。