本文将为您详细介绍在CentOS系统上一键搭建VPN的教程,助您轻松实现安全远程访问。通过本教程,您将学会如何配置VPN服务器和客户端,确保数据传输的安全性。快来一起学习吧!

1、[VPN简介](#id1)

2、[CentOS系统下一键搭建VPN](#id2)

随着互联网的广泛应用,VPN(虚拟私人网络)已成为众多企业和个人用户确保数据安全和远程访问的关键技术,CentOS,作为一款流行的Linux发行版,深受用户喜爱,本文将详细介绍如何在CentOS系统上一键搭建VPN,帮助您轻松实现安全的远程访问。

VPN简介

VPN,全称虚拟私人网络,它利用加密技术,在公共网络上构建一条安全的隧道,使用户能够通过这条隧道安全地访问远程网络资源,以下是VPN的主要特点:

1、加密传输:数据在传输过程中进行加密,保障数据的安全性。

2、隐私保护:隐藏用户的真实IP地址,防止他人追踪。

3、远程访问:支持远程访问企业内部网络资源。

CentOS系统下一键搭建VPN

以下以搭建OpenVPN为例,详细介绍在CentOS系统上一键搭建VPN的方法。

1. 安装OpenVPN

登录CentOS服务器,执行以下命令安装OpenVPN:

sudo yum install openvpn easy-rsa -y

2. 配置OpenVPN

(1)生成CA证书

进入easy-rsa目录,执行以下命令生成CA证书:

cd /etc/openvpn/easy-rsa/ ./clean-all ./build-ca

按照提示输入CA证书信息,如国家、省份、组织等。

(2)生成服务器证书和私钥

执行以下命令生成服务器证书和私钥:

./build-key-server server

按照提示输入服务器信息,如国家、省份、组织等。

(3)生成DH参数

执行以下命令生成DH参数:

./build-dh

3. 配置OpenVPN服务器

(1)修改服务器配置文件

编辑/etc/openvpn/server.conf文件,修改以下内容:

port 1194 proto udp dev tun ca /etc/openvpn/easy-rsa/keys/ca.crt cert /etc/openvpn/easy-rsa/keys/server.crt key /etc/openvpn/easy-rsa/keys/server.key dh /etc/openvpn/easy-rsa/keys/dh2048.pem server 10.8.0.0 255.255.255.0 ifconfig-pool-persist ipp.txt keepalive 10 120 tls-auth ta.key 0

(2)创建客户端配置文件

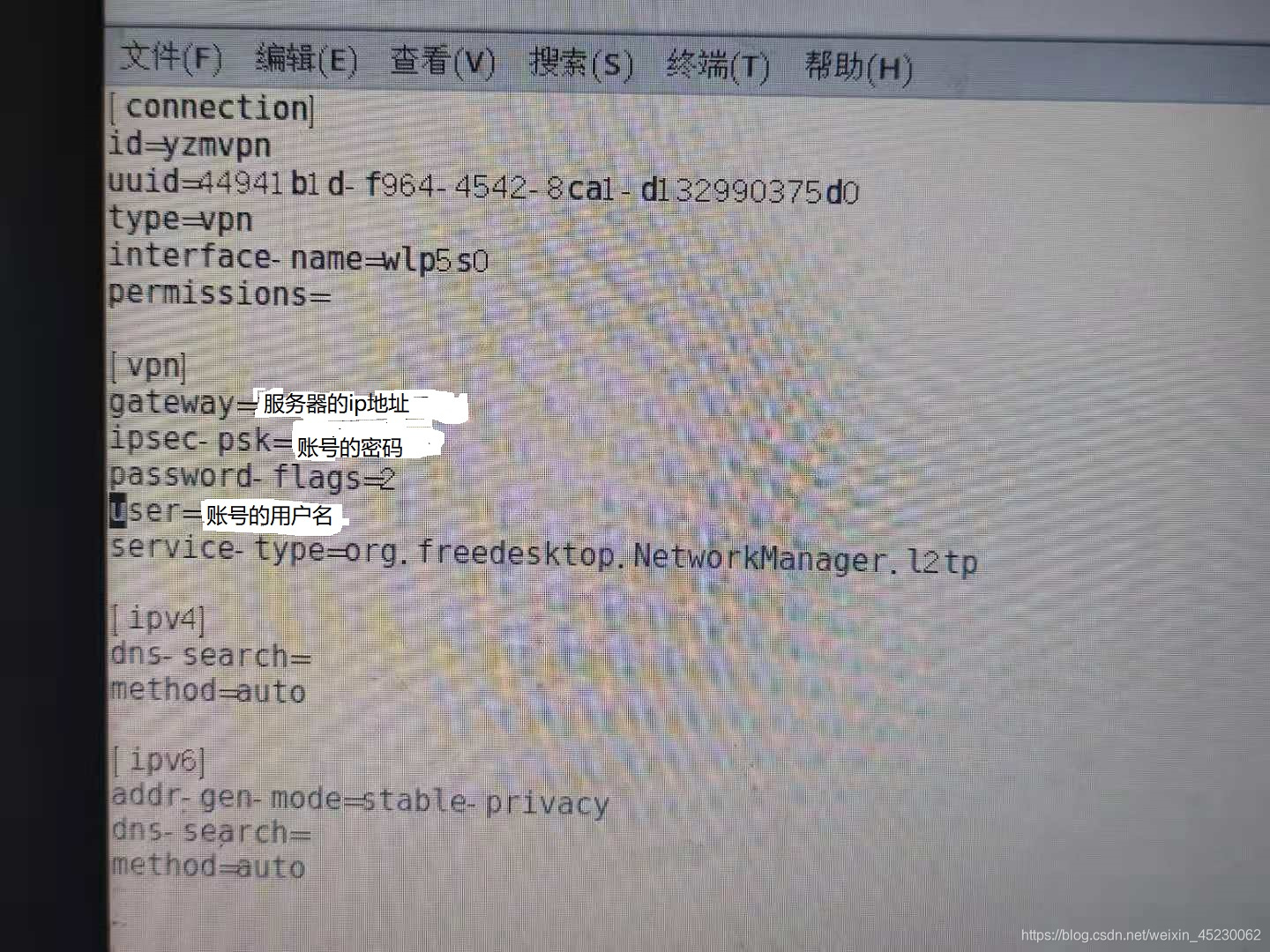

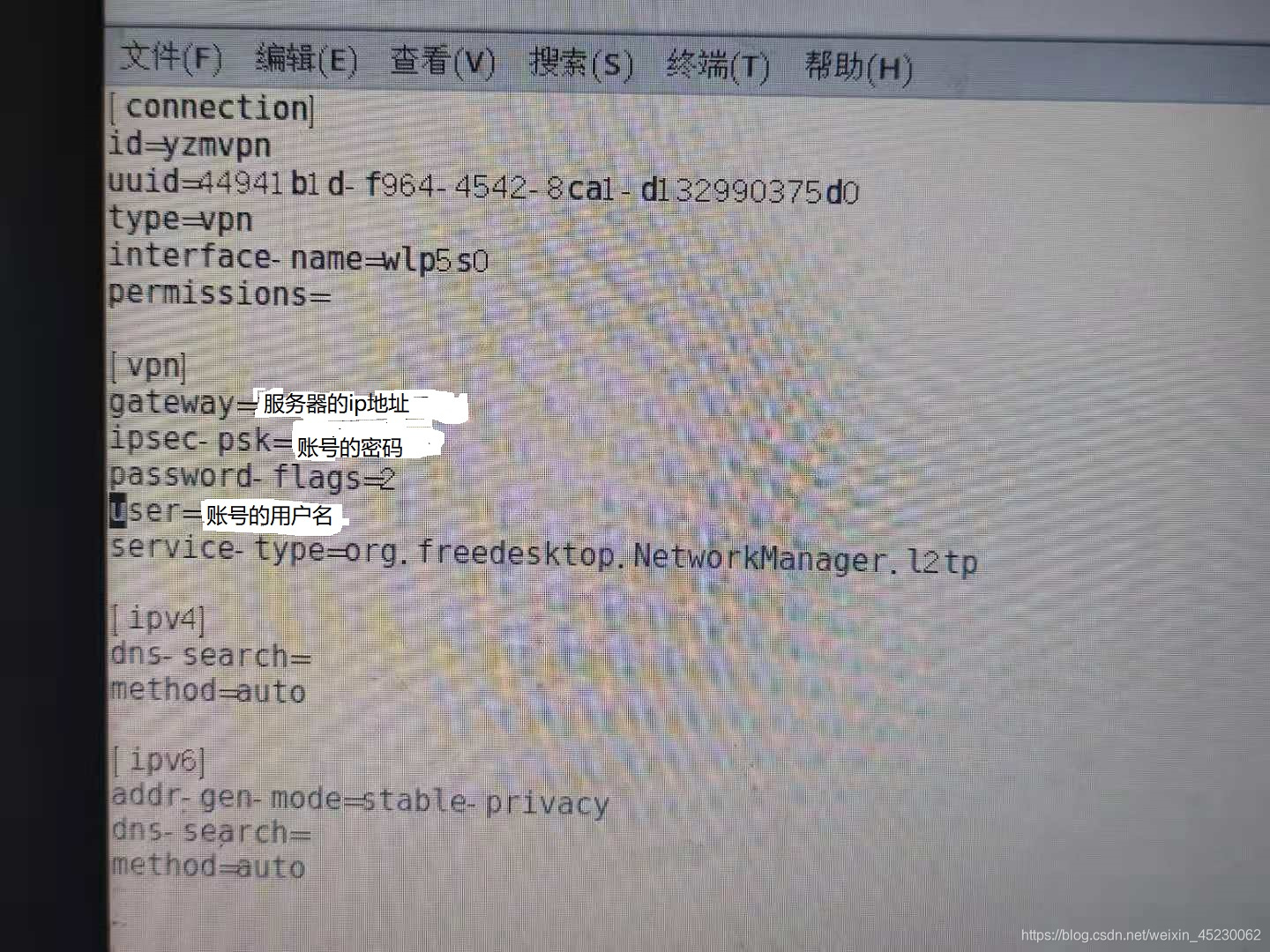

编辑/etc/openvpn/client.ovpn如下:

client dev tun proto udp remote <服务器IP> <服务器端口> resolv-retry infinite nobind persist-key persist-tun ca /path/to/ca.crt cert /path/to/client.crt key /path/to/client.key tls-auth ta.key 1

将<服务器IP>和<服务器端口>替换为实际的服务器IP地址和端口。

4. 启动OpenVPN服务

执行以下命令启动OpenVPN服务:

sudo systemctl start openvpn@server.service

5. 创建防火墙规则

允许OpenVPN服务通过防火墙:

sudo firewall-cmd --zone=public --add-port=1194/udp

6. 测试VPN连接

在客户端连接OpenVPN,输入用户名和密码即可连接到服务器。

通过以上步骤,您已经在CentOS系统上一键搭建了VPN,利用VPN,您可以安全地访问远程网络资源,实现远程办公、远程教育等功能,希望本文对您有所帮助!