本文深入探讨了内网渗透与反向VPN技术。首先阐述了内网渗透的基本概念和常见攻击手段,随后详细介绍了反向VPN技术的原理、实现方法及其在网络安全领域的应用。分析了当前内网渗透与反向VPN技术面临的挑战和应对策略。

- [内网渗透概览](#id1)

- [反向VPN技术详析](#id2)

- [反向VPN在内网渗透中的运用](#id3)

- [安全防护策略](#id4)

图片:

随着信息技术的高速发展,网络安全问题愈发严峻,内网渗透,作为一种典型的攻击方式,其隐蔽性与破坏力对企业构成了巨大威胁,在此背景下,反向VPN技术作为一种新型的内网渗透手段,引起了广泛关注,本文将深入剖析反向VPN技术,探讨其在内网渗透中的应用以及相应的防范策略。

内网渗透概览

内网渗透指的是攻击者利用特定手段非法侵入企业内部网络,获取敏感数据、控制系统或实施其他恶意活动,常见的内网渗透途径有:

1、社会工程学:利用人的心理弱点,通过欺骗、误导等手段赢得信任,进而获取内网访问权限。

2、漏洞攻击:利用系统漏洞,如SQL注入、XSS攻击等,实现内网访问权限的获取。

3、内部人员:内部人员泄露密码或权限,使攻击者得以轻易进入内网。

4、物理入侵:攻击者通过物理手段,如窃取、破解、替换等方式获取内网访问权限。

反向VPN技术详析

反向VPN技术,顾名思义,是一种由内网向公网发起连接的技术,其基本原理如下:

1、攻击者在内网中选择一台拥有公网IP地址的设备,如服务器、路由器等。

2、攻击者使用特定的软件或工具,建立内网设备与公网设备之间的反向VPN连接。

3、通过反向VPN连接,攻击者能够远程控制内网设备,进而实施内网渗透。

反向VPN在内网渗透中的运用

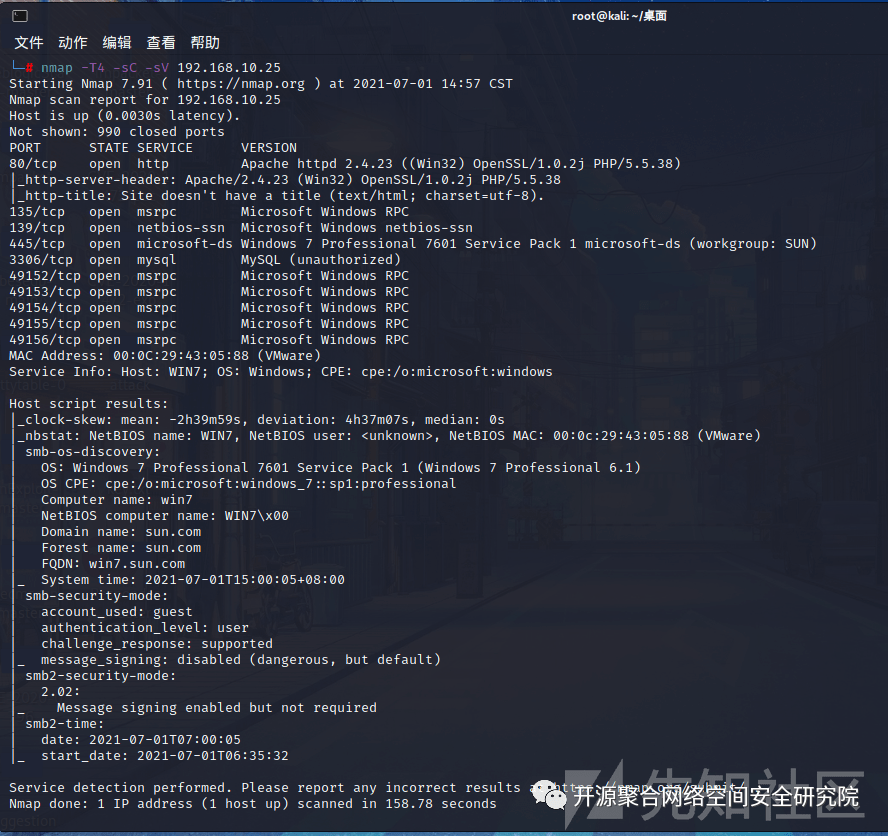

1、信息搜集:攻击者通过反向VPN连接获取内网设备的信息,如IP地址、MAC地址、操作系统版本等,为后续攻击做准备。

2、漏洞扫描:利用反向VPN连接对内网设备进行漏洞扫描,寻找可利用的漏洞。

3、远程控制:通过反向VPN连接实现对内网设备的远程控制,进行文件传输、数据篡改等恶意操作。

4、横向移动:利用反向VPN连接在内网中寻找其他拥有权限的设备,实现横向移动,扩大攻击范围。

安全防护策略

1、严格控制内网设备对外网的访问权限,防止攻击者利用反向VPN连接入侵。

2、定期更新内网设备的安全补丁,降低漏洞攻击的风险。

3、加强员工安全意识培训,提高防范社会工程学攻击的能力。

4、部署入侵检测系统(IDS)和入侵防御系统(IPS),实时监控内网流量,发现异常行为及时报警。

5、定期进行内网渗透测试,发现并修复潜在的安全隐患。

反向VPN技术作为一种新兴的内网渗透手段,其隐蔽性和破坏力不容忽视,企业应高度重视内网安全,加强安全防护措施,提升网络安全防护能力,关注反向VPN技术的发展,及时更新安全策略,确保企业内部网络安全。