IPsec VPN建立过程涉及密钥交换、加密算法选择等步骤,确保网络安全与数据传输可靠。通过此技术,企业可以建立加密隧道,实现远程访问和数据交换,有效防止数据泄露和网络攻击。

- [IPsec VPN概述](#id1)

- [IPsec VPN建立过程详解](#id2)

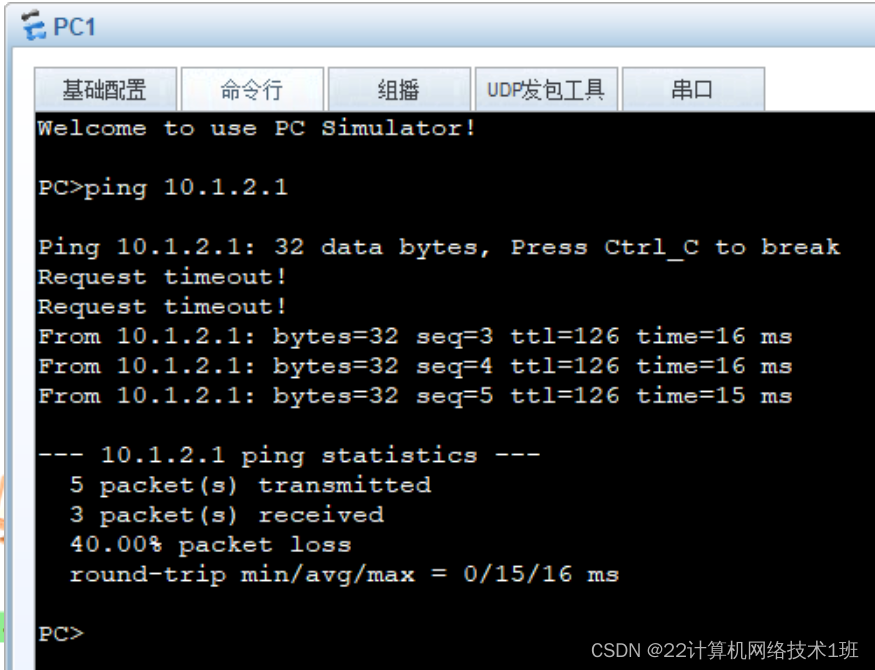

图片展示:

随着互联网的普及与迅猛发展,网络安全和数据传输的稳定性日益成为企业、政府及个人用户关注的焦点,在此背景下,IPsec VPN(Internet Protocol Security Virtual Private Network)作为一种高效且安全的网络传输解决方案,被广泛应用于远程办公、企业内部通信等多个领域,本文将深入剖析IPsec VPN的建立过程,旨在帮助读者全面理解这一技术的重要性和应用方法。

IPsec VPN概述

IPsec VPN是一种依托于IPsec(Internet Protocol Security)协议的虚拟专用网络技术,它能在公共网络环境中构建一条安全的通信隧道,确保数据传输的保密性、完整性与可用性,IPsec VPN主要由以下三个核心组件构成:

1、安全关联(Security Association,SA):SA是IPsec通信双方建立的可信连接,用于确定加密算法、密钥交换机制以及安全参数等。

2、密钥管理:负责在通信双方之间安全地交换密钥,从而保障通信过程的安全。

3、加密与认证:负责对数据进行加密、解密和验证,确保数据传输过程中的安全性。

IPsec VPN建立过程详解

1、配置VPN设备:在VPN设备上设置IPsec VPN的相关参数,具体包括:

IP地址分配:为VPN设备分配内外网IP地址,以便设备之间能够进行通信。

VPN接口配置:配置VPN接口的IP地址、子网掩码、网关等参数。

安全策略配置:设定允许和拒绝的通信规则,例如访问控制列表(ACL)、NAT转换等。

2、配置密钥管理:密钥管理是IPsec VPN安全性的关键,以下是一些常见的密钥管理方法:

静态密钥:手动配置密钥,适用于小型网络,但静态密钥需要定期更换,以降低安全风险。

密钥交换协议:使用密钥交换协议(如IKEv1、IKEv2)动态生成密钥,提升安全性,IKEv2支持在线密钥协商,能够适应网络波动。

3、配置IPsec策略:IPsec策略用于定义通信双方的安全参数,包括加密算法、认证方式等,配置步骤如下:

选择加密算法:根据安全需求选择合适的加密算法,如AES、3DES等。

选择认证方式:选择合适的认证方式,如预共享密钥(PSK)、证书等。

设置安全关联:为通信双方设置SA,包括生存周期、安全参数等。

4、测试与优化:配置完成后,进行以下测试:

连通性测试:确保VPN设备之间可以正常通信。

安全性测试:检查数据传输过程中的加密、认证是否正常。

性能测试:评估VPN设备的性能,如延迟、吞吐量等。

根据测试结果,对IPsec VPN进行优化,以提升其安全性和性能。

IPsec VPN作为一种高效、安全的网络传输技术,在保障网络安全和数据传输可靠性方面发挥着至关重要的作用,通过深入了解IPsec VPN的建立过程,我们可以更好地配置和维护VPN设备,确保网络通信的安全,在实际应用中,应根据具体需求选择合适的加密算法、认证方式和密钥管理方法,以实现最优的安全性能。