本文深入剖析了IPsec VPN技术规范,详细阐述了其在构建安全连接中的重要作用。通过分析IPsec VPN的工作原理、加密算法、认证机制等关键要素,揭示了其在网络安全领域的重要地位。本文旨在为读者提供全面了解IPsec VPN技术的知识,为构建安全可靠的网络环境提供参考。

伴随着互联网的广泛普及和云计算技术的迅猛发展,网络安全问题愈发成为焦点,为保障企业内部数据在传输过程中的安全性,IPsec VPN技术应运而生,本文将从IPsec VPN技术规范的角度出发,深入探讨其工作原理、配置细节以及在实际应用中需要注意的关键事项。

IPsec VPN技术概述

1. IPsec简介

IPsec(Internet Protocol Security)是一套用于在IP网络环境中实现安全通信的协议集合,它能够为IP数据包提供包括访问控制、无连接完整性、数据源认证以及数据加密在内的多项安全功能。

2. VPN简介

VPN(Virtual Private Network)指的是通过公共网络(如互联网)构建一个加密的专用网络,它允许远程用户或分支机构的安全接入企业内部网络,确保数据传输的安全可靠。

3. IPsec VPN技术规范

IPsec VPN技术规范涵盖以下关键方面:

- 安全协议:包括AH(Authentication Header)和ESP(Encapsulating Security Payload)等。

- 加密算法:如AES(Advanced Encryption Standard)和3DES(Triple Data Encryption Standard)等。

- 密钥管理:支持预共享密钥(PSK)和证书等多种方式。

- 安全关联(SA):用于管理安全参数,如加密算法和密钥等。

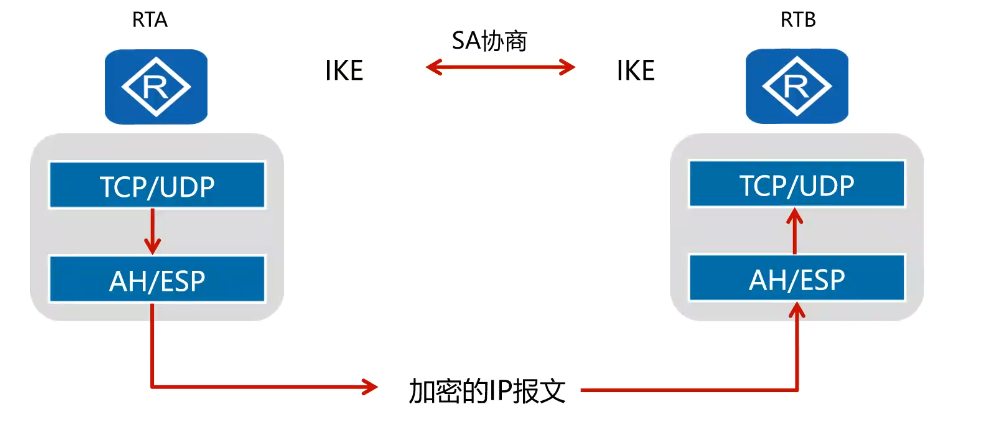

IPsec VPN工作原理

1. 安全关联(SA)建立

在IPsec VPN通信过程中,首先需要建立安全关联(SA),这是IPsec VPN通信的基础,SA包含了加密算法、密钥和生存时间等必要信息。

2. 数据封装与加密

当数据需要通过IPsec VPN传输时,发送方会将数据封装成IPsec数据包,并进行加密,加密后的数据包在传输过程中,只有拥有相应密钥的接收方才能解密。

3. 数据解封装与解密

接收方接收到加密后的数据包后,会进行解封装和解密,以恢复原始数据。

4. 验证数据完整性

IPsec VPN技术规范中的AH协议能够对数据进行完整性验证,确保数据在传输过程中未被篡改。

IPsec VPN配置方法

1. 预共享密钥(PSK)配置

预共享密钥(PSK)是一种简单的密钥管理方法,其配置步骤如下:

- 在发送方和接收方配置相同的PSK。

- 在IPsec VPN设备上配置AH或ESP协议、加密算法、密钥等参数。

- 启用IPsec VPN功能,开始通信。

2. 证书配置

证书是一种更安全的密钥管理方法,其配置步骤如下:

- 生成证书请求文件。

- 将证书请求文件提交给证书颁发机构(CA)进行审核。

- 获取CA签发的证书。

- 在发送方和接收方配置证书,并导入到IPsec VPN设备中。

- 配置IPsec VPN设备,指定AH或ESP协议、加密算法、证书等参数。

- 启用IPsec VPN功能,开始通信。

IPsec VPN实际应用注意事项

1. 确保IPsec VPN设备支持所需的协议和算法。

2. 定期更换密钥或证书,以提升安全性。

3. 对IPsec VPN设备进行安全加固,防止恶意攻击。

4. 监控IPsec VPN通信,及时发现并处理异常情况。

IPsec VPN技术规范是保障网络安全传输的关键技术,通过深入理解IPsec VPN的工作原理、配置方法和实际应用中的注意事项,有助于我们更好地运用这一技术,构建一个安全可靠的网络环境,我们还需持续关注IPsec VPN技术的发展动态,为我国网络安全事业作出更大的贡献。