本文深入解析了点到多点IPsec VPN技术,包括其工作原理、优势及在远程办公、数据中心互联等场景下的应用。通过对比分析,探讨了如何实现高效、安全的VPN连接,为网络架构设计提供参考。

<li><a href="#id1" title="深入解析点到多点IPsec VPN技术原理">点到多点IPsec VPN技术原理</a></li>

<li><a href="#id2" title="详尽解析点到多点IPsec VPN的配置步骤">点到多点IPsec VPN配置步骤</a></li>

<li><a href="#id3" title="全面探讨点到多点IPsec VPN的应用优势">点到多点IPsec VPN应用优势</a></li>

<p>在互联网技术迅猛发展的今天,网络安全问题愈发凸显,VPN(虚拟专用网络)作为维护网络安全的关键技术,已经得到了广泛的应用,特别是点到多点IPsec VPN技术,在企业、政府以及金融机构等多个领域展现出巨大的应用潜力,本文将深入剖析点到多点IPsec VPN技术,涵盖其原理、配置方法以及在实际应用中的显著优势。

点到多点IPsec VPN技术原理

1. IPsec简介

IPsec(Internet Protocol Security)是一种旨在保护IP数据包安全的协议,它能够确保数据在传输过程中的机密性、完整性和身份验证,IPsec协议族包括认证头(AH)、封装安全负载(ESP)以及互联网密钥交换(IKE)等。

2. 点到多点IPsec VPN技术原理

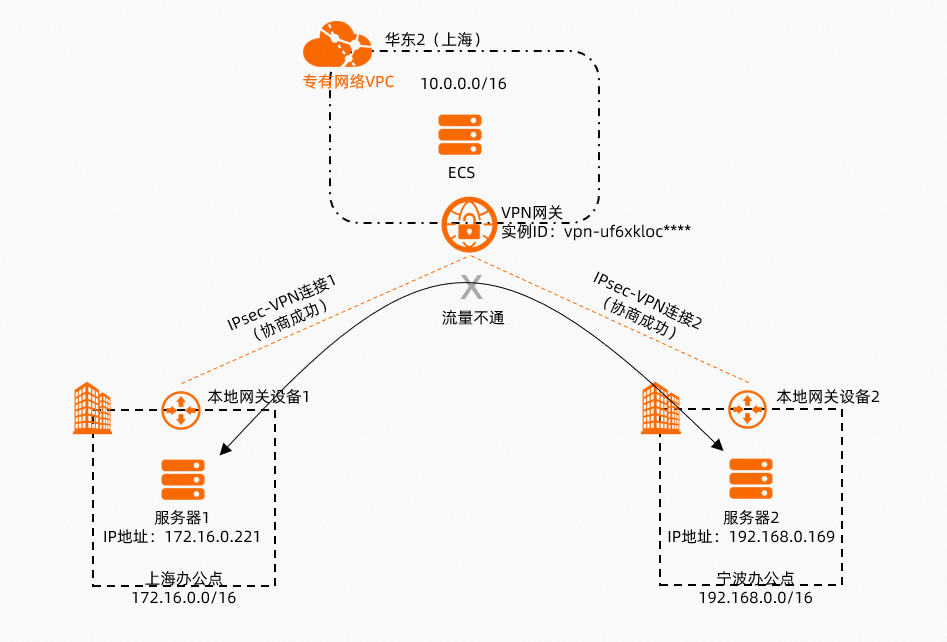

点到多点IPsec VPN技术是一种基于IPsec协议的VPN解决方案,它允许多个客户端同时连接到一个中心节点,从而实现安全的数据传输,在这种架构中,中心节点通常被称为VPN网关,而客户端则称为远程用户。

(1)数据加密与解密

在点到多点IPsec VPN中,数据在发送前会进行加密处理,以保障传输过程中的机密性,加密过程使用对称密钥,即发送方和接收方使用相同的密钥进行加密和解密,常见的加密算法包括AES(高级加密标准)和DES(数据加密标准)。

(2)数据认证

为了确保数据在传输过程中的完整性,IPsec协议引入了认证机制,在数据传输过程中,发送方会对数据进行签名,接收方则对签名进行验证,常用的认证算法包括HMAC(基于散列的消息认证码)。

(3)密钥交换

在点到多点IPsec VPN中,密钥交换是至关重要的环节,IKE协议负责在VPN网关和客户端之间建立安全的密钥交换通道,确保双方使用相同的密钥进行加密和解密。

点到多点IPsec VPN配置步骤

1. VPN网关配置

(1)安装IPsec软件

根据操作系统选择合适的IPsec软件,例如Windows系统下的Microsoft Network Policy Server或Linux系统下的strongswan。

(2)配置IPsec策略

在VPN网关上配置IPsec策略,包括选择加密算法、认证算法以及密钥交换协议等。

(3)设置VPN接口

为VPN网关设置VPN接口,指定VPN网关的IP地址和子网掩码。

2. 客户端配置

(1)安装VPN客户端软件

根据操作系统选择合适的VPN客户端软件。

(2)配置VPN连接

在客户端软件中配置VPN连接,包括VPN网关地址、用户名和密码等。

(3)启动VPN连接

在客户端启动VPN连接,实现与VPN网关的安全通信。

点到多点IPsec VPN应用优势

1. 安全性高

点到多点IPsec VPN通过加密、认证和密钥交换等技术,确保数据传输过程中的安全性。

2. 可扩展性强

点到多点IPsec VPN支持多个客户端同时连接,适用于大规模网络环境,如企业、政府、金融机构等。

3. 灵活性高

点到多点IPsec VPN支持多种网络环境,如拨号、专线等,方便用户在不同场景下使用。

4. 易于管理

VPN网关和客户端配置简单,便于网络管理员进行管理和维护。

点到多点IPsec VPN技术作为网络安全的重要技术,具有广阔的应用前景,本文对其原理、配置方法及优势进行了深入解析,为读者提供了宝贵的参考,随着互联网技术的不断进步,点到多点IPsec VPN技术有望在未来得到更广泛的应用。