本文深入解析了Cisco IPsec VPN的配置方法,旨在实现高效安全的远程连接。通过详细讲解IPsec VPN的基本原理、配置步骤以及关键参数设置,帮助读者快速掌握VPN配置技巧,确保远程连接的稳定性和安全性。

随着信息技术的高速发展,远程工作的需求日益凸显,为确保数据传输的安全性,越来越多的企业倾向于采用IPsec VPN技术,本文将深入解析Cisco IPsec VPN的配置流程,旨在指导读者构建高效且安全的远程接入环境。

Cisco IPsec VPN配置概览

1. IPsec VPN技术概要

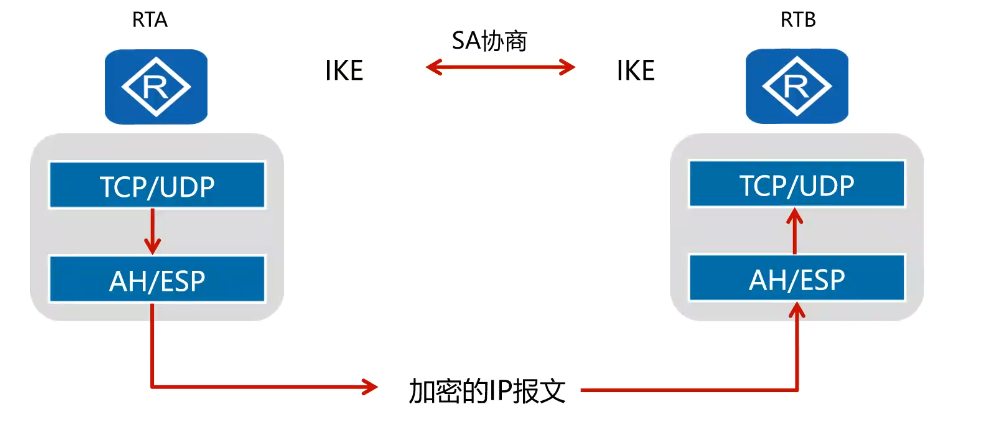

IPsec(Internet Protocol Security)是一种旨在保障IP网络通信安全性的协议,它通过加密和认证机制确保数据传输的保密性、完整性和抗抵赖性,Cisco IPsec VPN支持多种隧道模式,包括隧道模式和传输模式,以适应不同的安全需求。

2. Cisco IPsec VPN配置流程

(1)网络拓扑规划

在配置IPsec VPN之前,必须对网络拓扑进行细致规划,涉及VPN设备、客户端和VPN网关等组件,确保网络布局满足IPsec VPN的配置规范。

(2)IP地址配置

为VPN设备、客户端和VPN网关分配IP地址,并确保它们处于不同的子网中。

(3)安全策略配置

根据企业需求,制定并实施安全策略,涵盖访问控制、加密算法和认证方式等。

(4)IKE策略配置

IKE(Internet Key Exchange)是IPsec VPN中用于协商密钥和参数的协议,配置IKE策略时,需设置IKE版本、加密算法和认证方式等。

(5)IPsec隧道配置

根据网络拓扑,配置IPsec隧道,包括隧道类型、隧道终点、加密算法和认证方式等。

(6)VPN连接测试

配置完成后,进行VPN连接测试,验证连接是否成功建立。

Cisco IPsec VPN配置实战案例

以下是一个Cisco IPsec VPN配置的实战案例:

1. 网络拓扑

假设存在两个企业网络,分别位于不同的城市,企业A的网络地址为192.168.1.0/24,企业B的网络地址为192.168.2.0/24,两企业间通过IPsec VPN实现安全连接。

2. 配置步骤

(1)规划网络拓扑,明确VPN设备、客户端和VPN网关的位置。

(2)为VPN设备、客户端和VPN网关分配IP地址。

(3)配置安全策略,确保企业A与企业B之间的通信安全。

(4)配置IKE策略,包括IKE版本、加密算法和认证方式等。

(5)配置IPsec隧道,设置隧道类型、隧道终点、加密算法和认证方式等。

(6)测试VPN连接,确认连接顺利建立。

Cisco IPsec VPN的配置是一项细致且复杂的工作,需根据企业实际需求进行规划与调整,本文详细阐述了Cisco IPsec VPN配置的步骤及注意事项,旨在辅助读者实现高效的远程连接,在实际操作中,还需根据具体情况对配置进行调整和优化,以保障VPN连接的稳定性和安全性。