深入剖析VPN工作流程规则,揭示高效网络连接的奥秘。本文从VPN原理出发,详细解读连接建立、数据传输、加密等关键环节,为构建安全、稳定的网络环境提供实用指导。

1、[VPN Workflow规则概述](#id1)

2、[VPN Workflow规则配置要点](#id2)

3、[VPN Workflow规则应用场景](#id3)

在互联网飞速发展的今天,VPN(虚拟专用网络)已成为众多企业和个人用户不可或缺的网络安全工具,它利用加密和隧道技术,保障用户数据在传输过程中的安全,并实现远程访问、跨越地域限制等多种功能,VPN Workflow规则作为VPN配置的核心,其性能直接影响网络连接的稳定性和效率,本文将深入探讨VPN Workflow规则,助力读者构建高效的网络连接环境。

VPN Workflow规则概述

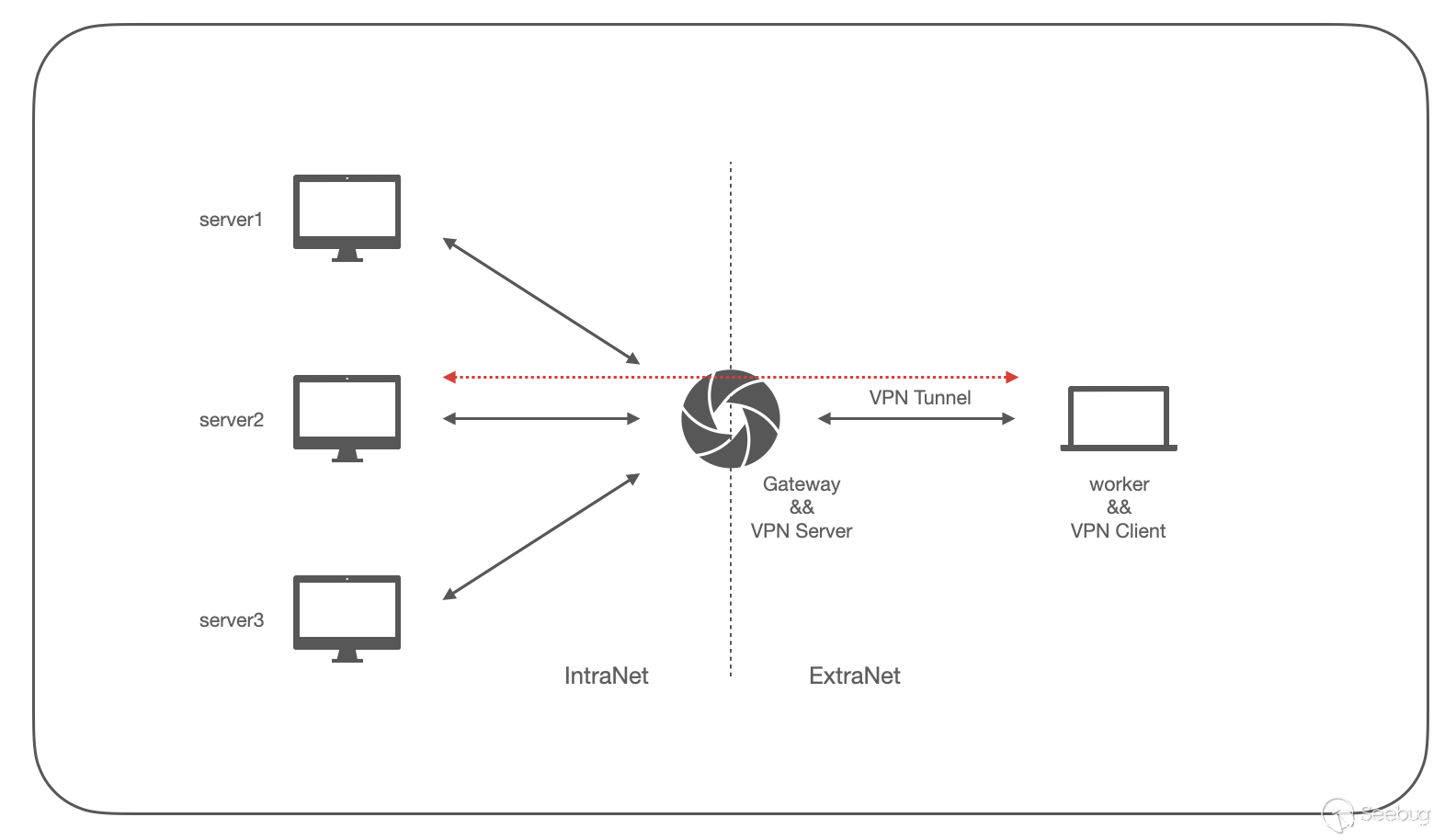

VPN Workflow规则指的是VPN设备或软件在网络数据传输过程中遵循的一系列规则,这些规则涵盖了数据加密、隧道建立、数据转发和安全策略等方面,共同保障VPN连接的安全、稳定与高效。

1、数据加密:VPN通过加密算法对数据进行加密,以防止数据在传输途中被窃取或篡改,常见的加密算法包括AES、DES、3DES等。

2、隧道建立:VPN设备或软件在客户端与服务器之间建立加密隧道,确保数据传输的安全性,隧道建立过程通常包括握手、认证和密钥交换等步骤。

3、数据转发:VPN设备或软件将加密后的数据通过隧道转发至目标服务器,同时确保数据在传输过程中的安全性和完整性。

4、安全策略:VPN Workflow规则还包含一系列安全策略,如访问控制、IP过滤、端口过滤等,以防止非法访问和恶意攻击。

VPN Workflow规则配置要点

1、选择加密算法:根据实际需求选择合适的加密算法,如AES、DES、3DES等,AES加密算法通常具有较高的安全性。

2、配置隧道协议:常见的隧道协议包括PPTP、L2TP/IPsec、IKEv2等,根据实际需求选择合适的隧道协议,并配置相应参数。

3、设置认证方式:认证方式包括用户名/密码、数字证书、令牌等,根据实际情况选择合适的认证方式,并配置相应参数。

4、配置安全策略:根据企业或个人需求设置访问控制、IP过滤、端口过滤等安全策略,确保VPN连接的安全性。

5、优化VPN性能:为了提高VPN连接的效率,可以对VPN设备或软件进行优化配置,如调整加密算法、隧道协议、缓存设置等。

VPN Workflow规则应用场景

1、远程办公:VPN可以帮助员工在远程地点安全地访问公司内部网络,实现高效的工作。

2、企业分支机构互联:VPN可以实现企业分支机构之间的安全互联,提高企业整体运营效率。

3、突破地域限制:VPN可以帮助用户突破地域限制,访问国外网站和资源。

4、保护个人隐私:VPN可以加密用户在网络中的数据传输,保护个人隐私不被泄露。

5、防止数据泄露:VPN可以帮助企业防止内部数据泄露,提高企业信息安全。

VPN Workflow规则是构建高效网络连接的关键,通过合理配置VPN Workflow规则,可以确保VPN连接的安全、稳定和高效,本文对VPN Workflow规则进行了深入解析,希望能为读者提供有益的参考,在实际应用中,应根据具体需求,灵活配置VPN Workflow规则,以实现最佳的网络连接效果。

相关阅读: