本篇详解介绍了CentOS系统下VPN配置与端口转发的步骤。包括安装VPN服务、配置防火墙、设置端口转发等关键步骤,帮助用户在CentOS上实现安全稳定的VPN连接。

<li><a href="#id1" title="CentOS系统VPN配置">CentOS系统VPN配置详解</a></li>

<li><a href="#id2" title="端口转发技巧">端口转发技术解析</a></li>

随着网络技术的飞速发展,VPN(虚拟私人网络)已经成为保障数据安全与实现远程接入的关键工具,在CentOS系统中配置VPN并实施端口转发,不仅能够强化网络安全,还能让用户享受到灵活的网络访问体验,本文将深入解析CentOS系统VPN配置与端口转发的具体方法,助您轻松实现这一目标。

CentOS系统VPN配置详解

1. 安装VPN服务器

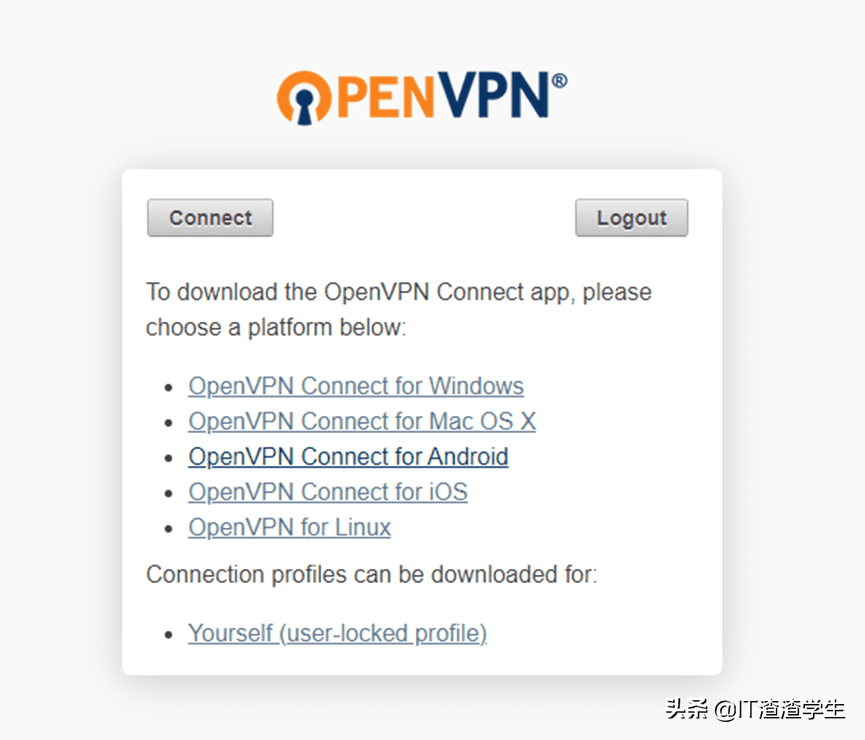

在CentOS系统中安装VPN服务器,以下以OpenVPN为例,展示安装步骤。

(1)安装依赖包

sudo yum install epel-release sudo yum install openvpn easy-rsa

(2)生成CA证书和私钥

cd /etc/openvpn/easy-rsa source vars ./clean-all ./gen-ca

(3)生成服务器证书和私钥

./gen-server server

(4)生成Diffie-Hellman参数

./clean-all ./dh

(5)生成服务器配置文件

cd /etc/openvpn sudo cp /etc/openvpn/easy-rsa/keys/server.crt /etc/openvpn/ sudo cp /etc/openvpn/easy-rsa/keys/server.key /etc/openvpn/ sudo cp /etc/openvpn/easy-rsa/keys/ca.crt /etc/openvpn/ sudo cp /etc/openvpn/easy-rsa/keys/dh2048.pem /etc/openvpn/

2. 修改服务器配置文件

编辑/etc/openvpn/server.conf文件,根据以下参数进行配置:

port 1194 proto tcp dev tun ca /etc/openvpn/ca.crt cert /etc/openvpn/server.crt key /etc/openvpn/server.key dh /etc/openvpn/dh2048.pem server 10.8.0.0 255.255.255.0 ifconfig-pool-persist ipp.txt keepalive 10 120 status openvpn-status.log log /var/log/openvpn.log

3. 启动VPN服务

sudo systemctl start openvpn@server sudo systemctl enable openvpn@server

端口转发技术解析

1. 修改防火墙规则

在CentOS系统中,需要调整防火墙规则,以便VPN客户端能够访问服务器。

sudo firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="10.8.0.0/24" port protocol="tcp" port="1194" accept' sudo firewall-cmd --reload

2. 设置端口转发

假设您希望访问服务器上的本地端口8888,将客户端的请求转发到服务器上的8888端口,您可以在服务器上设置端口转发规则。

(1)创建端口转发规则文件

sudo nano /etc/sysctl.conf

(2)添加以下内容:

net.ipv4.ip_forward = 1

(3)保存并退出

(4)使配置生效

sudo sysctl -p

(5)创建端口转发规则

sudo iptables -t nat -A PREROUTING -p tcp -d 192.168.1.1 --dport 1194 -j DNAT --to-destination 192.168.1.2:8888 sudo iptables -A POSTROUTING -t nat -j MASQUERADE

192.168.1.1是VPN服务器的公网IP地址,192.168.1.2是VPN服务器所在内网中的IP地址。

4. 重启防火墙服务

sudo systemctl restart firewalld

至此,您已成功在CentOS系统中配置VPN并进行端口转发,连接到服务器后,您即可通过VPN客户端访问服务器上的本地端口8888,实现远程访问。