NAT穿透与VPN技术在网络安全和网络自由保障中扮演重要角色。NAT穿透技术帮助设备在复杂网络环境中实现通信,而VPN则提供加密通道,确保数据传输安全。两者结合,有效维护网络环境稳定与用户隐私。

<li><a href="#id1" title="NAT穿透">NAT穿透技术</a></li>

<li><a href="#id2" title="VPN技术">VPN技术</a></li>

<li><a href="#id3" title="NAT穿透与VPN的利弊分析">NAT穿透与VPN的利弊分析</a></li>

<p>互联网的广泛应用已经深刻地融入了我们的日常生活,它为我们带来了前所未有的便利,随着网络依赖度的增加,网络安全和隐私保护也成为了我们必须重视的课题,NAT穿透和VPN作为两种重要的网络技术,在保障网络安全和促进网络自由方面扮演着关键角色,本文将深入解析NAT穿透和VPN的运作机制、应用领域以及各自的优势与不足。

NAT穿透技术

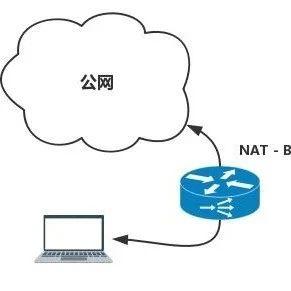

NAT(网络地址转换)技术,顾名思义,是一种将私有IP地址转换为公有IP地址的过程,在家用或企业网络中,出于安全考虑,通常会部署防火墙来阻止内部设备直接访问外部网络,NAT技术应运而生,旨在实现内部网络与外部网络的安全通信。

NAT穿透技术则是指利用特定策略,使原本无法直接访问外部网络的私有IP地址设备,能够突破防火墙和NAT的限制,实现与外部网络的互联互通,以下是一些常见的NAT穿透方法:

1、UPnP(通用即插即用):UPnP是一种网络协议,它允许网络设备自动发现并配置网络连接,通过启用UPnP,NAT设备能够自动将特定端口的映射信息推送到防火墙,实现NAT穿透。

2、STUN(Session Traversal Utilities for NAT):STUN协议用于检测NAT设备的功能,并允许网络设备绕过NAT的限制,STUN协议在VoIP、视频会议等实时通信领域得到广泛应用。

3、TURN(Traversal Using Relays around NAT):TURN协议在NAT环境中实现通信,当设备无法直接通过NAT设备通信时,TURN协议通过中继服务器转发数据,实现NAT穿透。

VPN技术

VPN(虚拟私人网络)技术通过加密手段在公共网络上构建专用网络,旨在保障用户在公共网络中的数据传输安全,并支持远程访问和跨地域办公等功能。

VPN的工作原理如下:

1、用户通过VPN客户端连接到VPN服务器,客户端与服务器之间建立加密通道。

2、用户在加密通道内发送的数据经过加密处理,确保数据传输的安全性。

3、用户可以通过VPN服务器访问远程网络资源,实现远程办公和跨地域访问。

VPN的常见应用场景包括:

1、远程办公:员工可以通过VPN访问公司内部网络,实现远程办公。

2、跨地域访问:企业可在全球范围内部署VPN服务器,员工轻松访问公司内部资源。

3、网络安全:VPN保障用户在公共网络中的数据传输安全,防止数据泄露。

NAT穿透与VPN的利弊分析

NAT穿透

优点:

- 实现简便,无需额外设备或软件。

- 适用于实时通信场景,如VoIP、视频会议等。

缺点:

- 安全性较低,容易受到攻击。

- 无法实现跨地域访问。

VPN

优点:

- 安全性高,数据传输过程加密。

- 可实现跨地域访问,满足远程办公需求。

- 适用于多种应用场景。

缺点:

- 配置较为复杂,需要一定的网络知识。

- 部分VPN服务可能存在隐私泄露风险。

NAT穿透和VPN在网络安全和网络自由方面都发挥着重要作用,在实际应用中,我们应根据具体需求选择合适的技术,以确保网络通信的安全与高效。