本文深入解析了VPN与SSH穿透技术,探讨其在安全与高效网络访问中的应用。文章从原理、优势及实际应用场景等方面展开论述,旨在帮助读者全面了解这两种技术在网络通信中的重要作用。

<li><a href="#id1" title="VPN穿透技术">VPN穿透技术详解</a></li>

<li><a href="#id2" title="SSH穿透技术">SSH穿透技术概述</a></li>

<li><a href="#id3" title="VPN与SSH穿透技术的对比分析">VPN与SSH穿透技术的对比分析</a></li>

<p>在互联网广泛应用的今天,网络安全问题愈发受到重视,如何确保数据传输既安全又高效,成为企业和个人用户共同关注的焦点,VPN(虚拟私人网络)与SSH(安全外壳协议)作为两种主流的网络穿透技术,在复杂网络环境中提供安全的远程访问解决方案,本文将深入探讨VPN与SSH穿透技术的原理、适用场景及其潜在的安全风险。

VPN穿透技术详解

原理

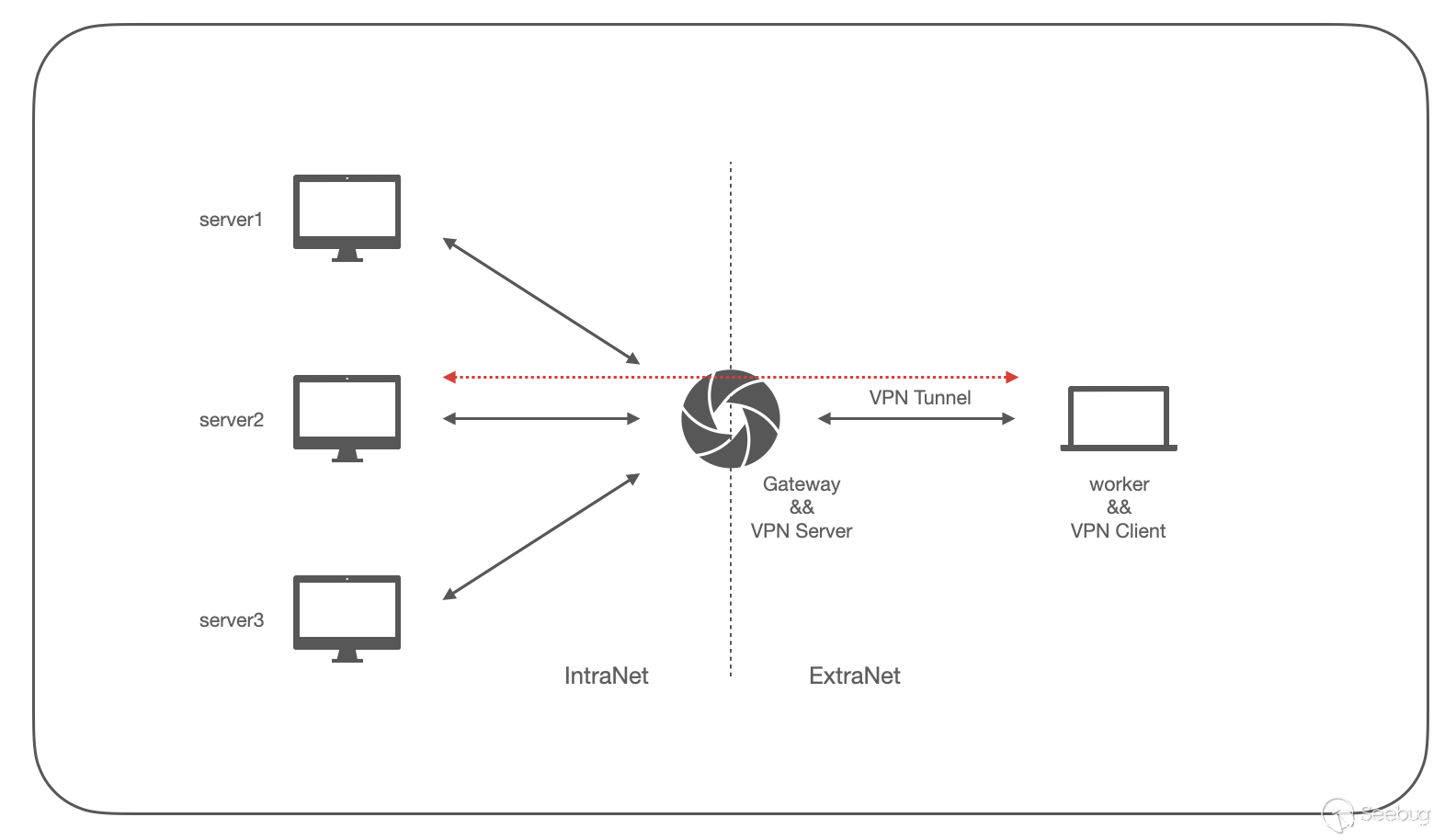

VPN穿透技术通过加密通信,保障用户终端与远程服务器之间数据传输的安全性,其工作原理包括:

1、建立加密隧道:VPN客户端与服务器之间创建加密隧道,确保数据传输的安全。

2、数据加密:对传输数据进行加密处理,防止数据在传输途中被截取或篡改。

3、隧道内传输:数据在加密隧道内传输,避免外部网络的监控。

应用场景

1、远程办公:员工可利用VPN技术远程访问公司内部网络,实现安全办公。

2、跨区域协作:团队成员可跨越地域限制,通过VPN实现协同工作。

3、跨国业务:跨国企业可利用VPN实现全球范围内的数据传输和业务拓展。

安全风险

1、密码泄露:VPN密码泄露可能导致非法用户侵入企业内部网络。

2、中间人攻击:攻击者可能在VPN隧道中植入恶意代码,窃取用户数据。

3、数据泄露:若VPN加密算法存在漏洞,数据在传输过程中可能被破解。

SSH穿透技术概述

原理

SSH穿透技术基于SSH协议,其主要原理为:

1、建立SSH隧道:客户端与服务器之间建立SSH隧道,实现安全通信。

2、数据加密:对传输数据进行加密处理,防止数据被窃取或篡改。

3、端口映射:将本地端口映射到远程端口,实现远程访问。

应用场景

1、远程登录:用户可通过SSH技术远程登录服务器,执行安全操作。

2、文件传输:SSH技术支持安全、高效的文件传输。

3、远程管理:系统管理员可通过SSH技术远程管理服务器,提升工作效率。

安全风险

1、密码泄露:SSH密码泄露可能导致非法用户访问服务器。

2、中间人攻击:攻击者可能在SSH隧道中插入恶意代码,窃取用户数据。

3、端口映射漏洞:若端口映射配置不当,可能引发安全风险。

VPN与SSH穿透技术的对比分析

加密强度

VPN和SSH穿透技术都采用AES、RSA等高级加密算法,加密强度相当。

性能

VPN穿透技术在传输速度上可能受到加密和解密过程的影响,而SSH穿透技术由于协议设计,传输效率较高。

易用性

VPN穿透技术配置相对复杂,而SSH穿透技术较为简单,易于配置和使用。

VPN与SSH穿透技术都是确保网络访问安全性的有效工具,企业在选择穿透技术时,应结合自身需求、网络环境和安全要求,加强网络安全意识,定期更新加密算法,从而更好地保障数据安全。